利用phar://协议绕过waf检测拦截

phar:// 数据流包装器自 PHP 5.3.0 起开始有效。

利用phar://协议特性可以在渗透过程中帮我们绕过一些waf检测。

现在一些waf会检测文件的内容,我们可以通过包含的方式,包含zip后缀或者phar后缀里面的文件达到绕过防护的目的。

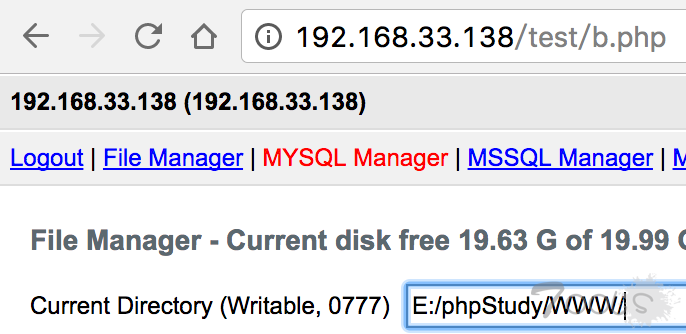

实测:PhpSpy 2010 过安全狗4.0 云锁 拦截

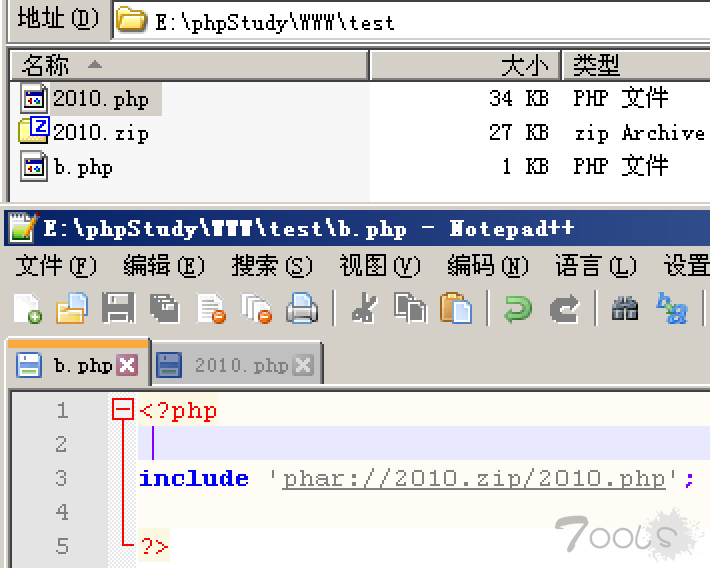

php内容:2010.zip是我压缩大马后的文件。注意用zip压缩。文件后缀名可以是任何名字。

参考:

http://php.net/manual/zh/wrappers.phar.php

利用phar://协议特性可以在渗透过程中帮我们绕过一些waf检测。

现在一些waf会检测文件的内容,我们可以通过包含的方式,包含zip后缀或者phar后缀里面的文件达到绕过防护的目的。

实测:PhpSpy 2010 过安全狗4.0 云锁 拦截

php内容:

<?php

include 'phar://2010.zip/2010.php';

?>参考:

http://php.net/manual/zh/wrappers.phar.php

评论65次

如果ZIP能带密码的话 感觉更吊

这个得配合特定的漏洞,可能才会体现出威力。 WAF检查压缩包太简单了 phar:// 能不能解压带密码的压缩包???????

这个恐怕是要被杀掉,应该会扫描zip里的文件吧

随便其他加密马 包含都可以过狗

这个思路可以的,试一下去

基于特征的判断都可以绕过,检测shell还要基于行为的检测。

包含漏洞的时候发挥大作用

感谢分享,思路很diao.

要是php支持解压宥密码的zip,那就强大了 其实php还支持那些伪协议的,感觉这些协议大有用途啊,表哥们,怎么找这些协议的用法,,, 感觉超级猥琐

多层zip是什么情况 也能这样么 还是需要怎么嵌套来使用

姿势学xi了

首先还是得马免杀

先上传phar文件?然后再上传zip的大马压缩文件?

好的,学到了。有其它利用场景没有。

强势,很好用,这算不算高级一点的包含

你这个jpg文件是怎么搞的 copy进php文件的还是?

先压缩成zip文件,然后改后缀为任何文件,我改成图片可以放图片文件,这样几乎无法发现了

上次准备被季度封号,恰巧论坛有人发了这种方法,第一感觉就是可以拿来过waf,然后就截了几张图,发个贴,免得被封号,测试都没测试,结果被踩成了狗

恩,在论坛混下去,自己不测试,不去探究一下,就贴几张图片。肯定会死得很惨。

楼主,QQ甩来,加个好友

哥,现在很少上qq了,所以有事发邮件哈。

厉害了,刚测试可以用,之前看到个直接上传一句话的情况,就会把$_GET、$_POST、$_REQUEST等变成空。单纯包含之后也不行,用这个包含之后就好了。

上次准备被季度封号,恰巧论坛有人发了这种方法,第一感觉就是可以拿来过waf,然后就截了几张图,发个贴,免得被封号,测试都没测试,结果被踩成了狗