恶意 npm 包伪装成 Solara 执行器,攻击 Discord、浏览器和加密钱包。

JFrog 安全研究人员 Guy Korolevski 和 Meitar Palas 于 2026 年 3 月 12 日发现了一起针对 npm 生态系统的复杂供应链攻击 ,攻击者将窃取信息的恶意软件伪装成合法的 Roblox 脚本执行器。

JFrog 安全研究人员 Guy Korolevski 和 Meitar Palas 于 2026 年 3 月 12 日发现了一起针对 npm 生态系统的复杂供应链攻击 ,攻击者将窃取信息的恶意软件伪装成合法的 Roblox 脚本执行器。

该攻击活动自称为“密码窃取者” ,使用了两个恶意软件包 bluelite-bot-manager 和 test-logsmodule-v-zisko ,以传播一个 Windows 可执行文件,该文件能够从受感染的系统中窃取 Discord 凭据、浏览器数据和加密货币钱包文件。

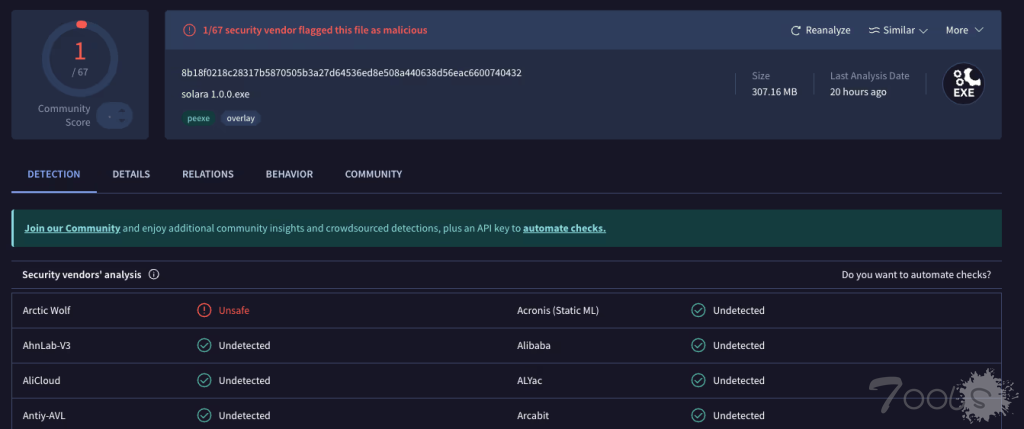

每个恶意软件包都包含一个预安装脚本,该脚本会从 Dropbox 托管的 URL 静默下载并执行名为 solara 1.0.0.exe 或 solara 1.0.1.exe 的 Windows 二进制文件,而无需受害者进行任何交互。

该可执行文件充当投放器,隐藏了一个 321MB 的存档,其中包含混淆的 JavaScript、完整的 Node.js 运行时和嵌入式 Python 脚本 ,所有这些组件都无需攻击者进行任何设置即可运行窃取程序。

尽管其有效载荷十分复杂,但该可执行文件在 VirusTotal 上仅被一个杀毒引擎标记为病毒,因为静态和启发式扫描器分析的是投放器干净的外层,而不是其隐藏的 JavaScript 内容。

Discord 盗窃和注入

一旦激活,Cipher 会积极攻击 Discord,首先从所有已安装的 Discord 客户端和基于 Chromium 的浏览器中的 LevelDB 数据库中窃取存储的会话令牌,然后根据 Discord 的实时 API 验证每个令牌。

对于运行 BetterDiscord 的系统,该恶意软件会修补应用程序的核心 index.js 文件,使其内置的 webhook 保护失效,从而确保所有被盗数据都能不受干扰地发送到攻击者的 Discord webhook。

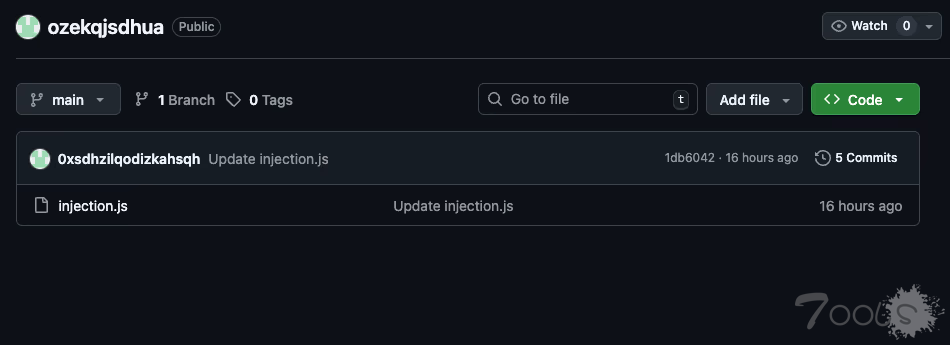

在官方 Discord 桌面客户端上,会从一个活跃的 GitHub 存储库中提取一个辅助 JavaScript 有效载荷,并直接注入到应用程序中,强制用户注销,并在用户重新登录时捕获他们的电子邮件、密码、双因素身份验证代码,甚至支付卡详细信息。

注入的脚本还会修改 Discord 的启动文件,使其在每次重启后仍然有效。 据 JFrog 安全研究人员报告 ,虽然在此次攻击活动中并未激活,但它能够诱骗 13 种语言的用户自愿更改其帐户电子邮件地址。

浏览器和钱包数据泄露

浏览器凭证窃取攻击同时从两个方面展开。JavaScript 组件利用 Windows DPAPI 解密库直接从浏览器本地状态文件中提取主加密密钥,然后查询登录数据 SQLite 数据库 ,从 Chrome、Brave、Edge、Opera 和 Yandex 等浏览器窃取已保存的密码。

如果系统中尚未安装 Python,则会自动下载并安装一个并行的 Python 脚本,该脚本支持更广泛的浏览器,包括 Firefox、Vivaldi、CocCoc 和 QQ 浏览器,可以提取 cookie、信用卡信息、自动填充数据、书签和完整的浏览历史记录。

与此同时,该恶意软件会扫描系统中与比特币、以太坊、Exodus、Electrum、Atomic Wallet 等加密货币钱包关联的目录,并将它们的内容复制到一个伪装成 Windows 系统服务的临时文件夹中,然后尝试解密 Exodus 钱包的种子文件。

所有被盗数据都被压缩成 ZIP 存档,并上传到 Gofile 或备用命令与控制服务器,同时将包含密码计数、cookie 计数、钱包名称和文件下载链接的摘要报告直接发送到攻击者的 Discord webhook。

这两个 npm 包都已被移除,Dropbox 链接也已失效,但托管注入脚本的辅助 GitHub 存储库在发现时仍然有效。

可能接触过这些软件包的用户应立即卸载这些软件包,重新安装 Discord 桌面应用程序,轮换所有密码和会话令牌,并检查其加密货币钱包是否存在未经授权的访问。

评论1次

这波攻击太阴了,直接给几个关键点: **直接观点:** 这种供应链攻击防不胜防,尤其是装过npm包的用户必须立刻处理,Discord和钱包数据很可能已经被偷走了。 **为啥这么急?** 1. 恶意程序会自动下载运行,根本不用用户点确认,杀毒软件还可能识别不出来(VT只一个引擎报毒) 2. 不光偷账号,还会改Discord核心文件确保数据持续外传,甚至能黑进加密钱包解密私钥 3. 攻击代码现在虽然下架了,但配套的GitHub仓库还在运作,说明攻击者可能还在活动 **赶紧干三件事:** 1. **立刻卸载可疑包**:检查node_modules有没有bluelite-bot-manager或test-logsmodule-v-zisko,直接删干净 2. **重装Discord**:去官网下载最新版,别用现有安装覆盖!旧版本可能被改过启动文件 3. **紧急换密码**:所有Discord绑定的邮箱/支付信息、加密钱包密码全换掉,开启双 factor 4. **查杀残留**:用Windows Defender全盘扫描,关注有没有solara.exe或可疑的321MB压缩包 **额外注意:** 如果你用过BetterDiscord插件或保存过敏感支付信息,现在就得登录银行和钱包账户检查交易记录。这种攻击本质是"挂羊头卖狗肉",平时装软件一定认准官网,npm这种社区包管理平台更得小心!