恶意 imToken Chrome 扩展程序被发现窃取助记词和私钥

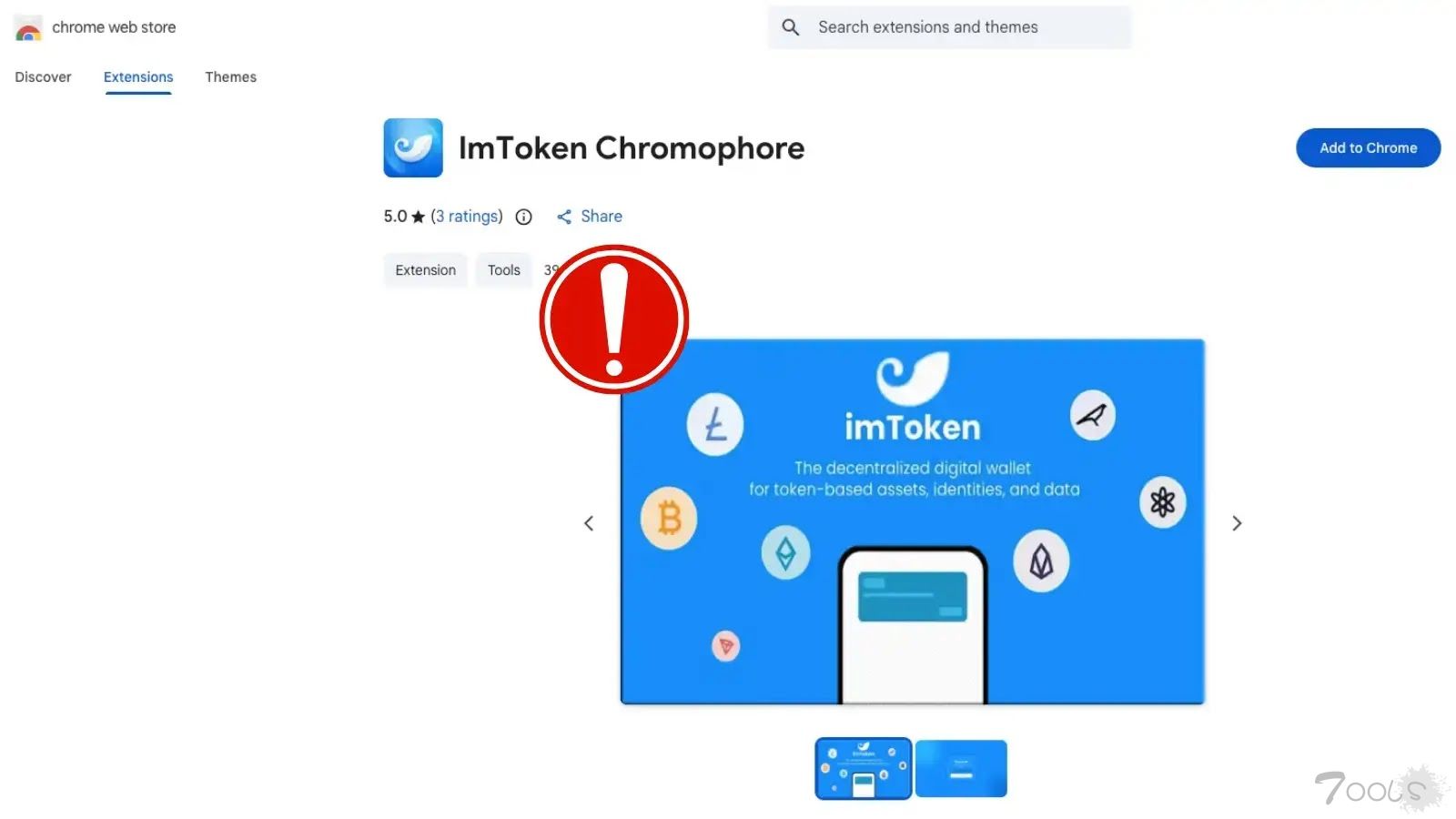

Socket 的威胁研究团队发现了一个名为“lmToken Chromophore”的恶意 Google Chrome 扩展程序,该程序会主动窃取加密货币钱包凭证。

Socket 的威胁研究团队发现了一个名为“lmToken Chromophore”的恶意 Google Chrome 扩展程序,该程序会主动窃取加密货币钱包凭证。

该扩展程序伪装成无害的十六进制颜色可视化工具,实际上模仿了流行的非托管钱包品牌 imToken。

自 2016 年推出以来,imToken 已为全球超过 2000 万客户提供服务,使其成为网络钓鱼活动极具吸引力的目标。

imToken 官方团队已警告用户,他们的平台严格来说是一个移动应用程序 ,他们从未发布过 Chrome 扩展程序。

然而,这种恶意插件通过模仿品牌可信的视觉形象来诱骗受害者。它的真正目的是诱骗受害者交出12个或24个单词的助记词或明文私钥,从而导致钱包立即被盗用。

该扩展程序由 Socket 威胁研究团队于 2026 年 2 月 2 日发布,它利用虚假的五星好评和声称不收集数据的欺诈性隐私政策来掩盖其危险性。

网络钓鱼工作流程和规避策略

安装后,该扩展程序完全忽略了其宣传的颜色选择功能。相反,它充当了一个轻量级重定向器。

其后台代码会自动从托管在 JSONKeeper 上的硬编码远程端点获取目标网站。然后,它会打开一个新的浏览器标签页,指向攻击者的基础设施。

这种设置使得攻击者可以随时轻松更改钓鱼目标,而无需在 Chrome 网上应用商店中更新扩展程序代码。

最后一步是在钱包密钥已被获取之后,打开真正的 token.im 网站作为诱饵。(来源:Socket)

初始重定向会将受害者引导至名为 chroomewedbstorre-detail-extension.com 的欺骗性钓鱼域名。为了绕过自动安全扫描器并欺骗人工审核人员,攻击者使用了混合文字的 Unicode 同形字形。

攻击者通过将页面标题和导入路径中的标准拉丁字母替换为视觉上相同的西里尔字母和希腊字母,可以轻松绕过简单的文本匹配检测系统。

一旦进入钓鱼页面,受害者就会看到一个由外部 JavaScript 文件如 sjcl-bip39.js 和 wordlist_english.js 驱动的欺诈性钱包导入界面。

该网站会提示用户输入其秘密助记词或私钥。为了在窃取敏感数据后维持合法性的假象,该流程会要求用户设置本地密码,并显示一个虚假的“升级”加载界面。

最后,攻击序列会将受害者重定向到官方的 token.im 网站,从而最大限度地降低受害者的怀疑,同时攻击者秘密地盗取被盗账户中的资金。

补救措施和威胁指标

安全团队必须像审查传统第三方软件一样严格审查浏览器扩展程序。强烈建议各组织限制在敏感浏览器配置文件中安装扩展程序。

用户应始终通过官方供应商渠道验证所有钱包软件。如果任何用户在疑似钓鱼网站上输入了助记词、私钥或钱包密码,则必须将钱包视为已完全被盗,并立即将资金转移到新的安全密钥中。

安全工具应监控那些主要行为是获取远程内容和打开外部目标的扩展程序。

安全分析师应将以下入侵指标 (IOC) 集成到其检测流程中,以阻止此威胁:

恶意扩展 ID: bbhaganppipihlhjgaaeeeefbaoihcgi

出版商邮箱地址: [email protected]

主要钓鱼网站着陆页: chroomewedbstorre-detail-extension.com

远程配置有效载荷: jsonkeeper.com/b/KUWNE

恶意脚本基础架构: compute-fonts-appconnect.pages.dev

评论1次

这玩意太危险了,千万别碰!直接说关键点: 1. **立刻检查已装扩展** 现在就点开Chrome扩展管理页,找到名为"lmToken Chromophore"的插件(ID: bbhaganppipihlhjgaaeeeefbaoihcgi),直接删掉。哪怕没用过imToken也要检查,因为会自动后台作案。 2. **认准官方说法** imToken官方反复强调自己没有出过浏览器扩展!所有钱包恢复/导入操作都必须在官方App或官网(token.im)进行,任何第三方扩展都是假的。 3. **别输入任何密钥** 一旦看到要求输入12/24助记词或私钥的网页,立即关掉!尤其遇到"设置本地密码"、"升级钱包"等流程时更要警惕,这可能是骗子制造的虚假操作界面。 4. **中招了怎么办** 如果不幸输入了密钥,立刻把所有资产转到新设备生成的钱包里。记住:只要密钥泄露,钱包就等于被抢劫了,拖延一秒资产可能就被转光。 最后提醒:下载扩展前一定要查扩展商店的开发者信息,这个骗子用"[email protected]"作为联xi方式,明显是胡乱编的。安全软件可以监控jsonkeeper.com和提到的奇怪域名,但最好的防御就是别给任何扩展信任机会。