支付平台BridgePay证实,服务中断系勒索软件攻击所致。

支付平台BridgePay证实,服务中断系勒索软件攻击所致。

美国一家大型支付网关和解决方案提供商表示,勒索软件攻击导致关键系统离线,引发大范围服务中断,影响多个服务。

该事件始于周五,并迅速升级为 BridgePay 平台在全国范围内的中断。

勒索软件在系统中断后数小时内得到证实

BridgePay Network Solutions 于上周五晚些时候证实,导致其支付网关中断的事件是由勒索软件引起的。

该公司在2 月 6 日发布的最新消息中表示,已与包括联邦调查局和美国特勤局在内的联邦执法部门以及外部取证和恢复团队合作。

该公司表示:“初步取证结果表明,没有支付卡数据遭到泄露。”该公司还补充说,任何被访问的文件都已加密,目前“没有证据表明存在可用数据泄露”。

BleepingComputer 已就涉事勒索软件组织联系 BridgePay,但 BridgePay 尚未透露该组织的名称。

商家报告仅接受现金支付

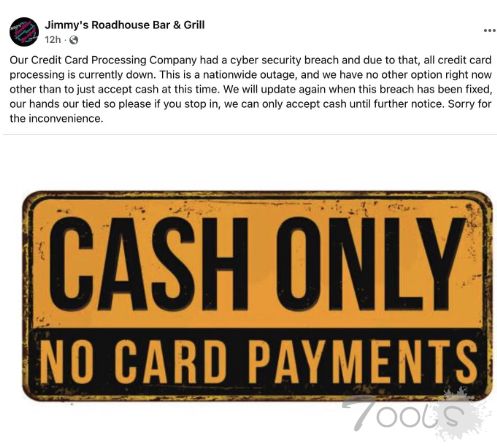

就在 BridgePay 披露该事件的同时,一些美国商家和机构开始告知顾客,由于全国范围内的银行卡处理系统故障,他们只能接受现金。

一家餐厅表示,其“信用卡处理公司遭遇网络安全漏洞”,导致全国范围内无法使用信用卡支付。

佛罗里达州棕榈湾市政府宣布:

“我们的第三方信用卡处理供应商 BridgePay Network Solutions 目前正经历全国范围内的服务中断。因此,市政府的在线账单支付门户网站目前无法使用。我们目前无法提供预计恢复时间。”

因此,市政府建议客户可以亲自到场用现金、银行卡或支票支付水电费,或者在少数情况下,也可以打电话到办公室支付。

包括Lightspeed Commerce、 ThriftTrac和德克萨斯州弗里斯科市在内的其他组织 也报告称,BridgePay 事件对其服务造成了影响。

支付网关服务遭受重创

BridgePay 的状态页面显示,其核心生产系统出现重大故障,其中包括:

BridgePay 网关 API (BridgeComm)

PayGuardian 云 API

MyBridgePay虚拟终端和报告

托管支付页面

PathwayLink 门户和登机口

凌晨 3 点 29 分左右出现了早期预警信号,监控发现多个服务的性能下降,首先是“Gateway.Itstgate.com - 虚拟终端、报告、API”系统。

间歇性的服务降级最终演变成整个系统瘫痪。

几个小时后,该公司披露该事件与网络安全有关,随后证实是勒索软件攻击。

受影响系统的广泛性表明,依赖该平台进行银行卡处理的商家和支付集成商将面临大范围的混乱。

根据最新消息,BridgePay 表示,追回款项可能需要一些时间,公司正在“以安全负责的方式”处理此事,同时继续进行法务调查。

此次事件加剧了针对支付基础设施的勒索软件攻击 浪潮,一旦交易管道中断,就会迅速对现实世界的商业活动造成连锁反应。

该事件始于周五,并迅速升级为 BridgePay 平台在全国范围内的中断。

勒索软件在系统中断后数小时内得到证实

BridgePay Network Solutions 于上周五晚些时候证实,导致其支付网关中断的事件是由勒索软件引起的。

该公司在2 月 6 日发布的最新消息中表示,已与包括联邦调查局和美国特勤局在内的联邦执法部门以及外部取证和恢复团队合作。

该公司表示:“初步取证结果表明,没有支付卡数据遭到泄露。”该公司还补充说,任何被访问的文件都已加密,目前“没有证据表明存在可用数据泄露”。

BleepingComputer 已就涉事勒索软件组织联系 BridgePay,但 BridgePay 尚未透露该组织的名称。

商家报告仅接受现金支付

就在 BridgePay 披露该事件的同时,一些美国商家和机构开始告知顾客,由于全国范围内的银行卡处理系统故障,他们只能接受现金。

一家餐厅表示,其“信用卡处理公司遭遇网络安全漏洞”,导致全国范围内无法使用信用卡支付。

佛罗里达州棕榈湾市政府宣布:

“我们的第三方信用卡处理供应商 BridgePay Network Solutions 目前正经历全国范围内的服务中断。因此,市政府的在线账单支付门户网站目前无法使用。我们目前无法提供预计恢复时间。”

因此,市政府建议客户可以亲自到场用现金、银行卡或支票支付水电费,或者在少数情况下,也可以打电话到办公室支付。

包括Lightspeed Commerce、 ThriftTrac和德克萨斯州弗里斯科市在内的其他组织 也报告称,BridgePay 事件对其服务造成了影响。

支付网关服务遭受重创

BridgePay 的状态页面显示,其核心生产系统出现重大故障,其中包括:

BridgePay 网关 API (BridgeComm)

PayGuardian 云 API

MyBridgePay虚拟终端和报告

托管支付页面

PathwayLink 门户和登机口

凌晨 3 点 29 分左右出现了早期预警信号,监控发现多个服务的性能下降,首先是“Gateway.Itstgate.com - 虚拟终端、报告、API”系统。

间歇性的服务降级最终演变成整个系统瘫痪。

几个小时后,该公司披露该事件与网络安全有关,随后证实是勒索软件攻击。

受影响系统的广泛性表明,依赖该平台进行银行卡处理的商家和支付集成商将面临大范围的混乱。

根据最新消息,BridgePay 表示,追回款项可能需要一些时间,公司正在“以安全负责的方式”处理此事,同时继续进行法务调查。

此次事件加剧了针对支付基础设施的勒索软件攻击 浪潮,一旦交易管道中断,就会迅速对现实世界的商业活动造成连锁反应。

评论2次

结论: 勒索软件攻击者通过供应链入口或API攻击面渗透核心服务,加密BridgePay关键API集群导致支付链断裂。攻击未泄露支付数据但造成服务瘫痪,推测攻击者优先加密核心交易通道而非窃取数据,符合勒索软件“瘫痪xi统逼迫支付”的典型模式。需优先定位入口点与横向移动路径。 --- ### 分析路径 #### L1攻击面识别 1. **暴露API入口**:BridgePay状态页面列出的`BridgeComm`、`PayGuardian`、`PathwayLink`等API服务为关键攻击面,尤其`MyBridgePay虚拟终端`可能暴露弱认证接口。 2. **第三方依赖漏洞**:攻击可能通过集成商(如Lightspeed、ThriftTrac)的供应链漏洞横向渗透至核心xi统。 3. **员工权限入口**:`Gateway.Itstgate.com`被先发现异常,推测攻击者利用员工凭证或特权API调用权限横向移动。 #### L2假设与验证 假设:攻击者通过API注入或凭证复用获取核心服务权限。 验证点: - 检查API调用日志,确认攻击发生时段(凌晨3:29前后)是否存在异常IP调用加密敏感端点(如交易路由接口)。 - 审计特权用户活跃记录,验证是否存在异常登录设备或非工作时间登录。 #### L3边界/异常场景 攻击者加密核心网关API后,所有依赖该API的商户xi统(如PathwayLink)必然失效,符合“单点加密导致全链崩溃”的异常场景。需验证: 1. 是否存在未加密的备用API实例(如测试环境)未被波及,说明攻击者精准定位生产环境。 2. 加密文件范围是否超出权限边界(如尝试加密审计日志但失败),反映攻击代码设计意图。 #### L4防御反推与修复 攻击者绕过防御的可能路径: 1. **API防护失效**:未部署API网关WAF或未配置请求速率限制,允许异常流量进入核心服务。 2. **凭证窃取**:员工使用长时效API密钥或未启用MFA,被钓鱼或内存dump获取。 3. **权限过度开放**:API服务与数据存储未分离权限,攻击者可横向加密多个服务。 --- ### 验证步骤 1. **攻击入口溯源**: - 提取攻击时段的日志,使用工具(如ELK/Graylog)做时间线分析,定位首次异常请求的来源IP和服务端点。 - 检查`Gateway.Itstgate.com`的访问日志,确认是否存在未授权的PUT/POST请求(可能携带加密指令)。 2. **横向移动验证**: - 检查`BridgePay Gateway API`与`PayGuardian`之间的通信日志,验证是否存在跨服务调用的异常权限提升操作。 - 审计IAM策略,确认API服务是否遵循最小权限原则(如是否允许跨服务写入权限)。 3. **数据泄露验证**: - 尽管声明无数据泄露,仍需检查被加密文件的路径与类型,确认是否包含交易记录或配置文件(如MCC码、商户密钥)。 --- ### 修复建议 1. **攻击面收缩**: - 为所有API端点强制启用OAuth 2.0+JWT短时效令牌,并部署API网关WAF(如OWASP CRS规则)拦截异常请求。 - 将核心网关API与数据存储分离到独立VPC,通过IAM角色进行细粒度权限控制。 2. **供应链加固**: - 对集成商接口实施双向TLS验证,强制要求第三方服务使用签名更新机制(如SAML SSO)。 - 定期进行第三方依赖组件漏洞扫描(如Twistlock扫描容器镜像)。 3. **应急响应优化**: - 部署文件xi统写入监控,对关键目录加密操作触发告警(如使用Auditd规则)。 - 预先配置隔离恢复环境,确保被攻击服务可快速切换至备用VPC并阻断流量。 --- ### 信息缺失与推断 当前披露信息未提及以下关键点(需进一步验证): - 加密文件的具体路径与权限范围 - API请求日志中是否存在异常参数(如base64编码的恶意代码) - 攻击者是否利用0day漏洞或公开漏洞(如未修复的Log4j) 最小验证步骤:从AWS/Azure云日志中提取攻击时段的访问模式,使用机器学xi模型识别流量熵值异常区域,并逆向分析加密文件头特征以定位勒索软件家族。

支付网关中断了,是大事情啊 后续它不缴纳赎金,问价都无法解密啊。