苹果WebKit存在零日漏洞,已被攻击者利用

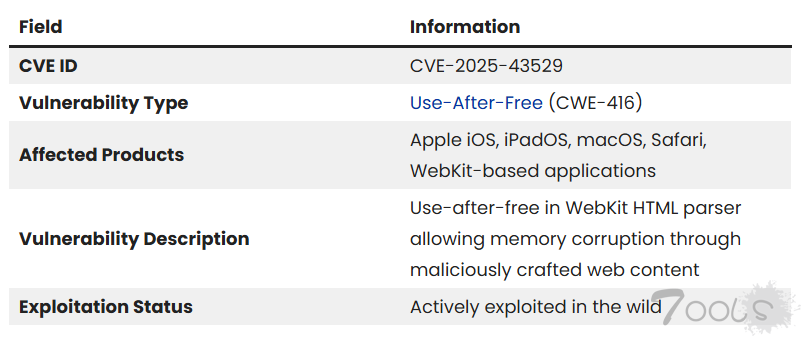

CISA 发布了紧急警告,指出 Apple WebKit 中存在一个严重的零日漏洞,目前正被攻击者积极利用。 CISA 已将CVE-2025-43529添加到需要立即关注的漏洞目录中,并为各组织实施保护措施设定了严格的最后期限。

CISA 发布了紧急警告,指出 Apple WebKit 中存在一个严重的零日漏洞,目前正被攻击者积极利用。

CISA 已将CVE-2025-43529添加到需要立即关注的漏洞目录中,并为各组织实施保护措施设定了严格的最后期限。

什么是 WebKit 漏洞?

该漏洞被确认为WebKit 中的释放后使用缺陷,影响多个苹果产品,包括 iOS、iPadOS、macOS 以及其他依赖 WebKit 进行 HTML 处理的平台。

缺陷存在于 WebKit 渲染引擎的内存管理层。

允许攻击者通过精心构造的恶意网络内容操纵内存损坏。

当用户遇到这些专门设计的网站时,无需用户额外交互即可触发漏洞,这使得该漏洞特别危险。

该漏洞的广泛性令人担忧,因为它不仅影响苹果公司的原生 Safari 浏览器,还影响集成 WebKit 作为其 HTML渲染引擎的第三方应用程序。

这将显著扩大整个生态系统的潜在攻击面。

该漏洞属于释放后使用漏洞,属于 CWE-416 范畴,这意味着攻击者有可能在易受攻击的系统上执行任意代码。

CISA强调,所有组织和用户都应在苹果公司发布安全更新后立即应用。

该机构已为联邦机构和承包商设定了 2026 年 1 月 5 日的强制合规期限,该期限依据具有约束力的操作指令 (BOD) 22-01 框架执行。

在云服务环境中,组织必须遵循其服务提供商的适用指南,并在必要时实施补偿控制措施。

建议用户在所有苹果设备上启用自动安全更新,以确保在补丁发布后第一时间收到更新。

各组织应清点所有使用基于 WebKit 的浏览器和应用程序的系统,并 据此确定修补的 优先级。

对于无法立即进行修补的系统,管理员应考虑将网页浏览限制在受信任的网站范围内,并实施基于网络的恶意内容过滤。

安全研究人员正在继续调查此漏洞的范围和全部影响。苹果公司将通过官方安全公告发布有关已修复版本和补救指南的更多详细信息。

各组织应定期关注 CISA 警报和苹果公司的安全更新页面,以获取最新信息。

CISA 已将CVE-2025-43529添加到需要立即关注的漏洞目录中,并为各组织实施保护措施设定了严格的最后期限。

什么是 WebKit 漏洞?

该漏洞被确认为WebKit 中的释放后使用缺陷,影响多个苹果产品,包括 iOS、iPadOS、macOS 以及其他依赖 WebKit 进行 HTML 处理的平台。

缺陷存在于 WebKit 渲染引擎的内存管理层。

允许攻击者通过精心构造的恶意网络内容操纵内存损坏。

当用户遇到这些专门设计的网站时,无需用户额外交互即可触发漏洞,这使得该漏洞特别危险。

该漏洞的广泛性令人担忧,因为它不仅影响苹果公司的原生 Safari 浏览器,还影响集成 WebKit 作为其 HTML渲染引擎的第三方应用程序。

这将显著扩大整个生态系统的潜在攻击面。

该漏洞属于释放后使用漏洞,属于 CWE-416 范畴,这意味着攻击者有可能在易受攻击的系统上执行任意代码。

CISA强调,所有组织和用户都应在苹果公司发布安全更新后立即应用。

该机构已为联邦机构和承包商设定了 2026 年 1 月 5 日的强制合规期限,该期限依据具有约束力的操作指令 (BOD) 22-01 框架执行。

在云服务环境中,组织必须遵循其服务提供商的适用指南,并在必要时实施补偿控制措施。

建议用户在所有苹果设备上启用自动安全更新,以确保在补丁发布后第一时间收到更新。

各组织应清点所有使用基于 WebKit 的浏览器和应用程序的系统,并 据此确定修补的 优先级。

对于无法立即进行修补的系统,管理员应考虑将网页浏览限制在受信任的网站范围内,并实施基于网络的恶意内容过滤。

安全研究人员正在继续调查此漏洞的范围和全部影响。苹果公司将通过官方安全公告发布有关已修复版本和补救指南的更多详细信息。

各组织应定期关注 CISA 警报和苹果公司的安全更新页面,以获取最新信息。

评论0次