iOS 26 通过在重启时覆盖“shutdown.log”文件来删除 Pegasus 和 Predator 间谍软件感染证据

过去几年中,Pegasus 和 Predator 间谍软件的出现改变了移动设备安全的格局。 这些先进的恶意软件毒株——由经验丰富的威胁行为者部署用于监视和间谍活动——已多次证明其利用零点击漏洞的能力,使知名个人和高危群体暴露在风险之中。 关键的取证分析长期以来一直依赖于 iOS 系统日志中的残留信息,特别是 shutdown.log 文件,即使在恶意软件试图自我清除之后,也能辨别此类感染的痕迹。 随着 iOS 26 的发布,取证方法面临前所未有的挫折。iVerify 分析师发现,Apple 的最新操作系统版本现在会在每次设备重启时覆盖 shutdown.log 文件,而不是附加新的日志条目。 这种看似无害的变化——无论是有意还是无意——都会对数字证据保存产生重大影响。 任何更新到 iOS 26 并随后重新启动的设备都将看到所有之前的 shutdown.log 内容被删除,从而摧毁与 Pegasus、Predator 或类似威胁相关的潜在危害指标。

这些先进的恶意软件毒株——由经验丰富的威胁行为者部署用于监视和间谍活动——已多次证明其利用零点击漏洞的能力,使知名个人和高危群体暴露在风险之中。

关键的取证分析长期以来一直依赖于 iOS 系统日志中的残留信息,特别是 shutdown.log 文件,即使在恶意软件试图自我清除之后,也能辨别此类感染的痕迹。

随着 iOS 26 的发布,取证方法面临前所未有的挫折。iVerify 分析师发现,Apple 的最新操作系统版本现在会在每次设备重启时覆盖 shutdown.log 文件,而不是附加新的日志条目。

这种看似无害的变化——无论是有意还是无意——都会对数字证据保存产生重大影响。

任何更新到 iOS 26 并随后重新启动的设备都将看到所有之前的 shutdown.log 内容被删除,从而摧毁与 Pegasus、Predator 或类似威胁相关的潜在危害指标。

以前,像Pegasus这样的复杂间谍软件会尝试清除或篡改 shutdown.log 作为其反取证策略的一部分,这一过程仍然会为警惕的分析师留下微妙的迹象。

iVerify 研究人员详细说明,这种“双重擦除”——恶意软件删除后进行操作系统级覆盖——现在可以完全清除这一关键工件,从而阻碍调查并比以前的策略更有效地掩盖成功的妥协。

iOS 26 中的感染机制和证据擦除

检查历史 shutdown.log 条目,发现 Pegasus 在过去的感染中留下的独特标记,例如对诸如 之类的进程的引用com.apple.xpc.roleaccountd.stagingcom.apple.WebKit.Networking。

自 iOS 26 以来,此类取证信号不仅被埋没了,而且在下次启动时还会被不可挽回地删除。

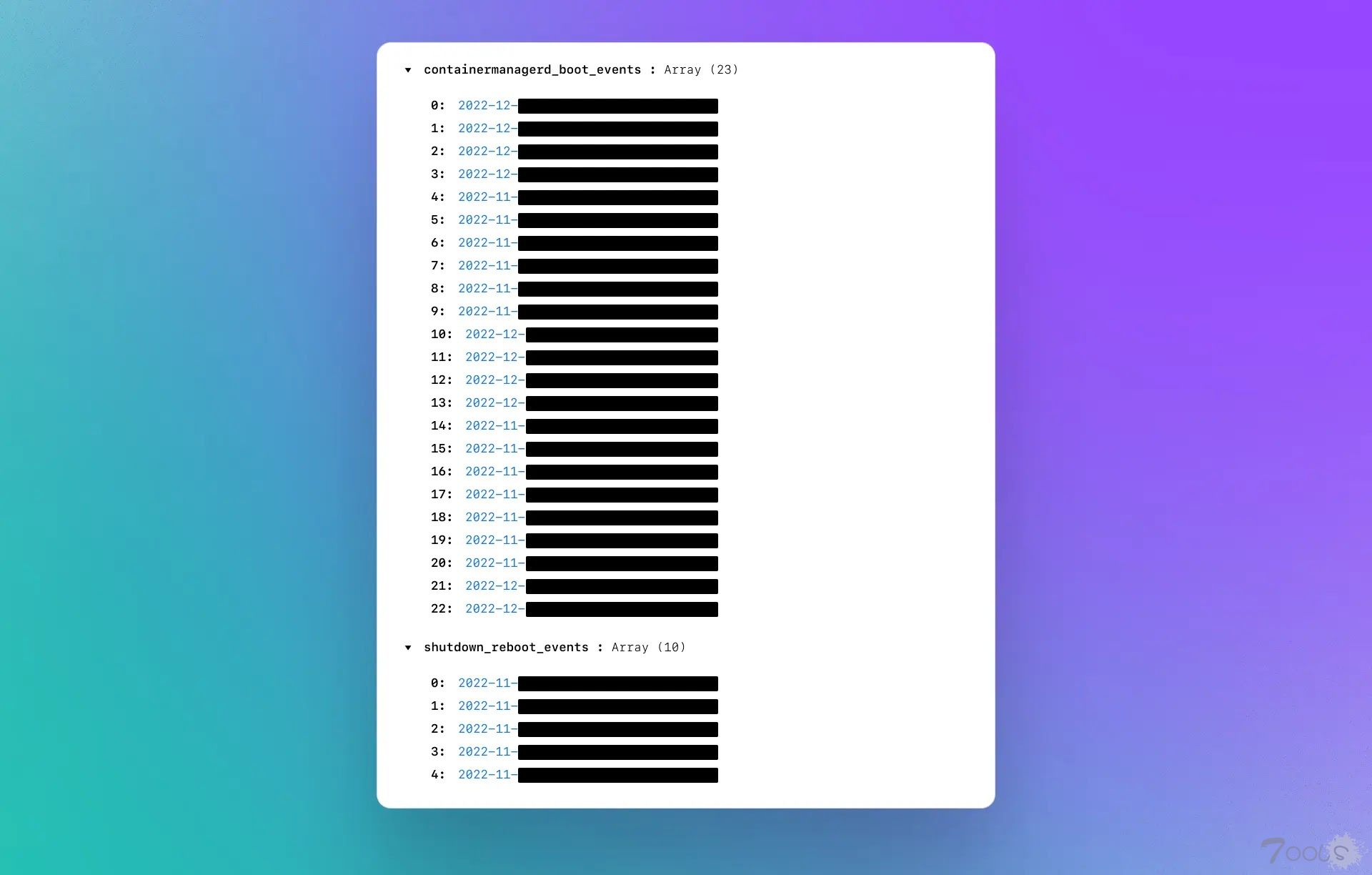

启动和重启事件(来源 - iVerify)

日志的先前结构附加了每个关闭条目,为调查人员提供了追踪感染时间线至关重要的时间顺序视图。

完全覆盖的技术转变显示了重启后 shutdown.log 行为的前后比较。

iVerify 是最早发现这一进展的组织,它报告了这一系统级变化,改变了攻击者和防御者之间的平衡,引发了有关数字证据、用户保护和恶意软件责任的紧迫问题。

评论0次