新型基于 Rust 的勒索软件 Cicada3301 针对 Windows 和 Linux 系统

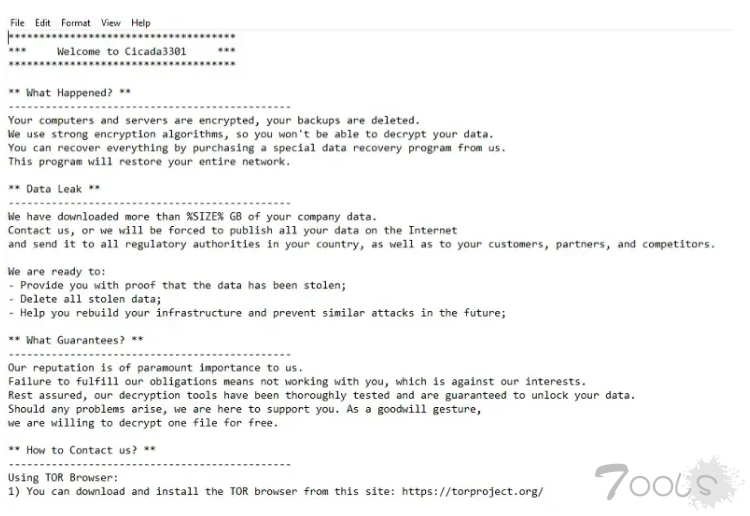

网络安全研究人员已经揭开了新型勒索软件变种 Cicada3301 的内部工作原理,该变种与现已不复存在的BlackCat(又名 ALPHV)操作有相似之处。

网络安全研究人员已经揭开了新型勒索软件变种 Cicada3301 的内部工作原理,该变种与现已不复存在的BlackCat(又名 ALPHV)操作有相似之处。

网络安全公司 Morphisec在与 The Hacker News 分享的技术报告中表示: “Cicada3301 勒索软件似乎主要针对中小型企业 (SMB),可能通过利用漏洞作为初始访问媒介的机会主义攻击进行。”

Cicada3301 用 Rust 编写,能够针对 Windows 和 Linux/ESXi 主机,于 2024 年 6 月首次出现,通过 RAMP 地下论坛上的广告邀请潜在关联者加入其勒索软件即服务 (RaaS) 平台。

该勒索软件的一个值得注意的方面是,可执行文件嵌入了受感染用户的凭据,然后用于运行PsExec,这是一种可以远程运行程序的合法工具。

Cicada3301 与 BlackCat 的相似之处还在于它使用 ChaCha20 进行加密,使用fsutil评估符号链接并加密重定向文件,以及使用 IISReset.exe 停止 IIS 服务并加密可能被锁定以进行修改或删除的文件。

与 BlackCat 相同的其他功能包括删除卷影副本、通过操作bcdedit实用程序禁用系统恢复、增加MaxMpxCt值以支持更高流量(例如 SMB PsExec 请求)以及利用wevtutil实用程序清除所有事件日志。

Cicada3301 还观察到停止本地部署的虚拟机(VM)的行为,这是Megazord勒索软件和Yanluowang勒索软件以前采用的行为,并且终止各种备份和恢复服务以及数十个进程的硬编码列表。

除了在加密过程中维护内置的排除文件和目录列表外,勒索软件还针对总共 35 种文件扩展名 - sql、doc、rtf、xls、jpg、jpeg、psd、docm、xlsm、ods、ppsx、png、raw、dotx、xltx、pptx、ppsm、gif、bmp、dotm、xltm、pptm、odp、webp、pdf、odt、xlsb、ptox、mdf、tiff、docx、xlsx、xlam、potm 和 txt。

Morphisec 表示,其调查还发现了其他工具,例如EDRSandBlast ,这些工具可以利用易受攻击的签名驱动程序来绕过 EDR 检测,这种技术过去也被BlackByte勒索软件组织采用过。

这一发现是在 Truesec 对 Cicada3301 的 ESXi 版本进行分析后得出的,同时还发现有迹象表明该组织可能与Brutus 僵尸网络的运营商合作,以获取企业网络的初步访问权。

该公司指出:“无论 Cicada3301 是 ALPHV 的改版,还是由与 ALPHV 相同的开发人员编写的勒索软件,或者他们只是复制了 ALPHV 的部分内容来制作自己的勒索软件,时间线都表明 BlackCat 的消亡以及首先出现的 Brutus 僵尸网络以及随后的 Cicada3301 勒索软件操作可能都有关联。 ”

针对 VMware ESXi 系统的攻击还包括使用间歇性加密来加密大于设定阈值(100 MB)的文件,并使用名为“no_vm_ss”的参数来加密文件,而无需关闭主机上运行的虚拟机。

Cicada3301 的出现也促使一个涉足“神秘”加密难题的同名“非政治运动”发表声明称其与勒索软件计划无关。

评论2次

哈哈哈,自带广告有点搞

文章复制的吗?文末自带广告