记一次失败的goby使用-寻找机场的宝塔未授权

入行不久的菜鸟,求轻喷,仅仅分享思路

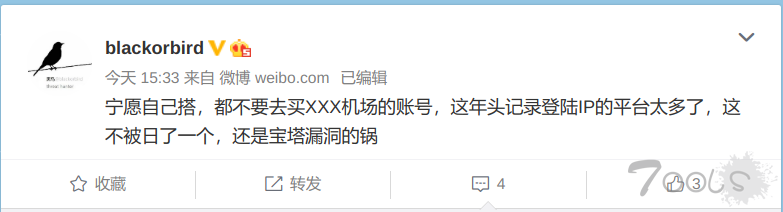

1. 网上看到黑鸟的这个微博 ,好像机场很多都是宝塔搭建的。

2. 想到可以找ssr的dork,然后利用fofa找到搭建ssr的点,最后尝试最近宝塔的未授权。

3. 一开始只是网页上随便点点试试,一个个的点击,手动的效果不太理想。

4. 想过批量扫:由于linux系统网上的fofa GUI版本基本不好用,论坛里面的几个python的脚本也不太好使用,而且还要去找如何探测的888是否开放的服务的脚本,作为一个脚本小子,好像事情一下变得有点难。

想到goby自带fofa插件,同时也可以直接扫IP对应端口开放情况,于是就开整

首先利用goby自带fofa插件得到地址(不用其他人写的脚本)

然后将得到的IP导入后,设定扫描的端口为888(也不用写脚本,虽然这种批量检测端口存活的脚本很容易写)

最后根据扫描888的情况看网站的title,是否可以成功

思路:使用goby:①fofa插件得到ssr的IP②利用IP批量扫888端口③查看扫描的情况

总结:虽然最后结果并不如意,没成功。但作为一个脚本小子,不会自己写代码的话,goby还是很值得尝试。

评论22次

你这个文章也太水了吧、而且你只扫端口不应该禁止掉漏洞扫描吗、扫完了还是要去验证的吧、不如直接写个goby的poc直接一次完成。。。。

我也是用goby的fofa提权IP,不过验证用burp跑的

你这个文章也太水了吧、而且你只扫端口不应该禁止掉漏洞扫描吗、扫完了还是要去验证的吧、不如直接写个goby的poc直接一次完成。。。。