逆向破解

利用堆首绕过微软的safeseh保护机制

设计SafeSEH保护机制的目的,为了防止攻击者通过覆盖堆栈上的异常处理函数句柄,从而控制程序执行流程的攻击。 在突破safeseh的方法有多种,在此简单介绍一下利用堆突破safeseh的方法。 微软在设计SafeSeh机制时,只会检测Seh Handler在不在栈里面而没检查在不在堆里面,所以我们可以利用这

溢出入门文章Ver.1(demo)异常处理SEH

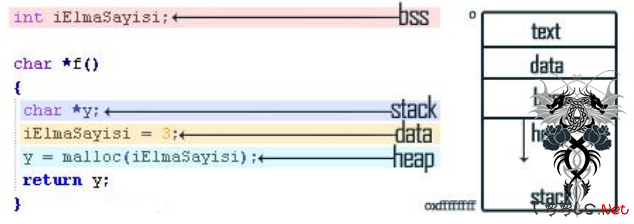

2.(SEH)3分钟理论阅读通过直接覆盖返回地址eip,控制系统指针指到相应地址。执行存在jmp esp的指令,通过跳转定位到shellcode领域执行playload。其中有2点问题 是系统与硬件的DEP数据保护 不允许返回执行数据 ASLR 地址随机变化会导致原本地址要执行的 jmp esp 指令变化为其他不可预知的指令由于DEP除了

溢出入门文章Ver.1

开头我很纠结,因为原理解释会很抽象。 但是请放心,我会完全以我的风格去解释,但是细节就不用较真了。由于操作解释过程却是十分简单的,但是理论却很繁琐。假如我只写如何溢出 如何定位溢出点,如何定位shellcode 执行编写shellcode, 操作示意基本不用几百个字几张图片就能完成。但这样就不叫入门了

迟来的6.1礼物 EPATHOBJ 0day exploit

在看雪上看到的 ,测试了一下,感觉还不错。win7上测试通过。根据店小弎的测试,据说在2003上第一次会蓝屏,第二次爆系统资源不足,第三次成功。各位机友自己去编译吧原帖内容如下:Tavis Ormandy 在做压力测试的时候发现的这个漏洞.see:http://blog.cmpxchg8b.com/http://seclists.org/fulldisclosure

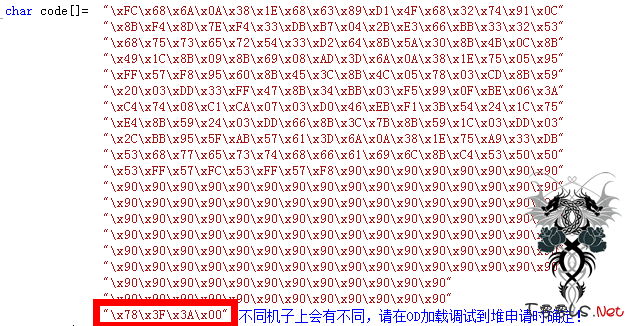

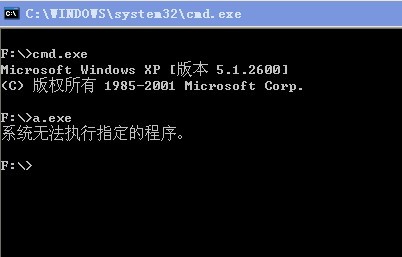

过狗菜刀的制作

过狗菜刀的制作 BY:风之传说好久木发帖子了,现在来发一个吧。亮亮相。{:6_439:} 正文:看到90sec的群里有一童鞋发了张图片。。。说神马,过狗菜刀。。好像很牛B的样子,也没截他过狗后的效果图。。就算他过狗吧,于是问了半天,你是如何弄的,然后一句话都没回。。没办法,不搞破解几年了。现在,

Win7中利用Msgreen.dll加载绕过office 2010 DEP保护

在这篇文章中,我们将讨论一种新的技术,Windows 7 中用来绕过Office 2010中的ASLR保护。结束这篇文章,你将能够了解到如何在Windows 7上运行Office 2010的漏洞,简单起见,我再次选择CVE 2010-3333。在我最后发表的文章中,我讨论了漏洞适用于Windows XP的整个概念,在这里,我将讨论为Windows 7。XP

PE感染型病毒专杀的编写

PE感染型病毒专杀的编写 平常我们虚拟机经常下一些乱七八糟的软件,免不了中招,关键是虚拟机中招不要紧,主机中招就比较郁闷了,这不朋友的电脑在和虚拟机进行交互软件的时候中招了,我帮她分析了下,这个病毒只是感染全盘的 .exe的程序,通过添加新节,写入病毒代码至新节,然后跳转至入口点,病

继续更新自己的原创逆向免杀教程

继续更新自己的原创逆向免杀教程又提示了 悲剧 继续发几个原创免杀教程教程中大多用的平常的壳 经过调试修改后打造防杀目的重在交流---1.3 加密壳改壳反调试秒杀360----http://pan.baidu.com/share/link?shareid=167054&uk=168571591逆向改壳打造生成免杀过360全套-http://pan.baidu.com/share/link?sh

破解MS120906,DOC EXP 样本

前些天抓了个DOC EXP样本,破解了下,然后写了个生成器。提供喜欢的朋友分享下。aaaaaaaaexe文件大小,实际大小bbbbbbbbdoc文件大小,实际大小xxxxxxxx总大小yyyyyyyy第二段shellcode偏移zzzzzzzz文件开始偏移看压缩包里DAT文件夹子下的文件。测试环境:win xp3 office2003sp0 sp1 sp2 sp3成功win xp3

【转】NVIDIA Driver Helper Service栈溢出简单说明

最近传出NVIDIA显卡存在远程溢出漏洞,其实没有传说中那么严重,有很大的局限性。1、限于win7系统2、远程溢出需要系统账号才行以下转自看雪【转】NVIDIA Driver Helper Service栈溢出简单说明 --------------------------------------------------------------------------------详情见36x新闻,本