GitLab 存在严重漏洞,可发起 XSS 和未经身份验证的 DoS 攻击

威胁行为者一直在寻找基础设施的弱点,而 GitLab 中新发现的一批漏洞恰好为他们提供了一份危险的路线图。2026 年 5 月 13 日,GitLab 发布了紧急安全更新,以解决多个高危漏洞。这些漏洞可能允许攻击者劫持浏览器会话或彻底崩溃关键的 CI/CD 管道。

威胁行为者一直在寻找基础设施的弱点,而 GitLab 中新发现的一批漏洞恰好为他们提供了一份危险的路线图。

2026 年 5 月 13 日,GitLab 发布了紧急安全更新,以解决多个高危漏洞。

这些漏洞可能允许攻击者劫持浏览器会话或彻底崩溃关键的 CI/CD 管道。

如果您管理的是自托管的 GitLab 实例,那么打补丁不再是计划任务,而是需要立即应对的危机情况。

此版本中最令人担忧的问题是一系列严重的跨站脚本 (XSS) 漏洞。

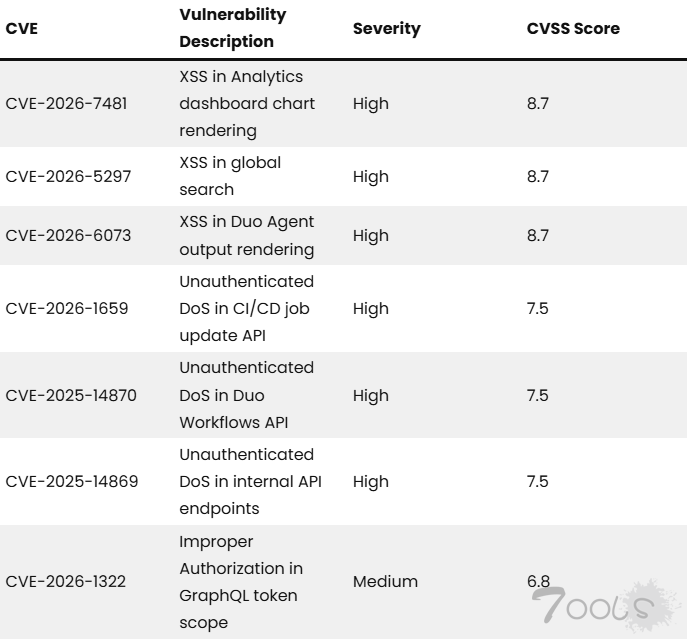

CVE-2026-7481 和 CVE-2026-5297 等漏洞允许攻击者将恶意 JavaScript 注入到分析仪表板和全局搜索字段中。

当毫无戒心的开发者查看这些被入侵的页面时,脚本会在他们的浏览器中自动执行。

这为攻击者提供了一个静默的后门,让他们可以冒充已认证用户劫持会话、窃取敏感令牌或操纵代码库。

同样危险的是,GitLab 修复了几个影响核心操作的未经身份验证的拒绝服务 (DoS) 漏洞。

CVE-2026-1659 和 CVE-2025-14870 尤其令人担忧,因为它们完全不需要身份验证即可利用。

通过向 CI/CD 作业更新 API 或 Duo 工作流 API 发送大量精心构造的有效载荷,匿名攻击者可以迅速使系统瘫痪。

这实际上瘫痪了开发团队推送更新、部署代码或管理内部工作流程的能力。

高危漏洞

为了帮助安全团队确定修复工作的优先级, GitLab 重点介绍了此补丁版本中解决的最关键漏洞 。

更新您的环境是阻止潜在威胁行为者的唯一可靠方法。

GitLab 已将这些修复程序应用到其云托管平台,这意味着此威胁直接针对自行管理的社区版 (CE) 和企业版 (EE) 服务器。

管理员必须立即将系统升级到 18.11.3、18.10.6 或 18.9.7 版本,以确保其基础架构的安全。

规划紧急维护窗口时,请注意部署方面的影响。

在升级过程中,单节点实例将经历强制停机,因为关键的数据库迁移必须在 GitLab 重新启动之前完成。

幸运的是,运行多节点环境的组织可以通过遵循标准部署程序来执行零停机时间升级。

不要等到威胁行为者利用这些漏洞才采取行动;立即保护您的开发流程。

评论1次

这波漏洞说实话挺恶心的,XSS 加未授权 DoS 组合拳,直接打 CI/CD 管道命门。

自托管的没得选,只能赶紧升版本,GitLab 那边云平台已经修了,说明这玩意儿不是说着玩的。要是你管的生产实例还在跑旧版本,优先级往上调。

具体怎么搞:

先确认当前版本 — gitlab-rake gitlab:env:info 看一眼,跑 18.9.7 / 18.10.6 / 18.11.3 以下的都得升

API 入口先做流量控制 — CVE-2026-1659 和 CVE-2025-14870 这类未授权 DoS 靠的是频繁调 API,限流和请求阈值卡死能拖点时间

找维护窗口升版本 — 单节点升级会有停机,提前通知研发排好 CI 任务,别升到一半被人跑 job 堵门口

升级完盯日志 — 看看有没有异常的 search 请求或者分析仪表板的来源不明调用,XSS 那几个大概率已经有人在扫了

DevSecOps 工作流里 CI/CD 就是软肋,瘫了就什么都推不上去,攻击成本低收益高,这种漏洞肯定有人已经在 weaponize 了。