零工/兼职任务平台Fiverr泄露用户文件且不修复 大量文件暴露在公网

国外知名零工和兼职任务平台 Fiverr 泄露大量私密信息,该平台竟然将客户与接单者共享的 PDF 文件和图像公开发布。由于缺乏必要的 URL 鉴权签名,这导致谷歌搜索直接抓取海量文件,不少文件包含客户或接单者的私密信息,例如纳税表单中的个人信息。

在零工和兼职领域颇为知名的任务平台 Fiverr 日前被安全研究员爆出泄露用户数据且拒不修复,现在安全研究员直接将这个问题公开发出来,蓝点网检查后确实发现 Fiverr 大量 PDF 任务文件被谷歌搜索抓取。

让人比较疑惑的是这些文件确实都包含隐私信息,包括任务发布者 (客户) 和接单者共享的文件都可能泄露,实际泄露的文件主要是接单者向客户提供的工作成果 PDF 文件,所以里面可能也包含客户信息。

问题发生原因:

该平台使用名为 Cloudinary 的服务来处理消息中的 PDF 文件和图像,例如接单者需要将工作成果以截图或 PDF 形式发送给客户验收,所以 Fiverr 需要存储这些文件并生成链接。

在 Fiverr 中,Cloudinary 扮演着类似对象存储的角色,该服务本身支持 URL 签名和过期时间,不过在实际部署中 Fiverr 选择公共 URL,所以 URL 既不会过期也不需要签名,任何拿到链接的人都可以直接查看文件。

不知道出于什么原因,Fiverr 似乎在某个地方提供指向这些文件的 URL,这导致谷歌搜索爬虫已经抓取超过 3 万个 URL,这些 URL 中大部分都是 PDF 文件。

报告漏洞但没有回应:

安全研究员发现这个问题后已经通过 Fiverr 指定的漏洞反馈邮箱提交该漏洞,严格来说这不是漏洞而是信息泄露,不过邮件发送超过 40 天也没有获得任何回复,而且这个信息泄露问题也没有修复。

由于这个问题不符合 CVE/CERT 处理流程,所以安全研究员也没有为此申请 CVE 漏洞编号,所以最终结果就是发帖直接公开这个问题,现在任何人都可以直接获取泄露的文件。

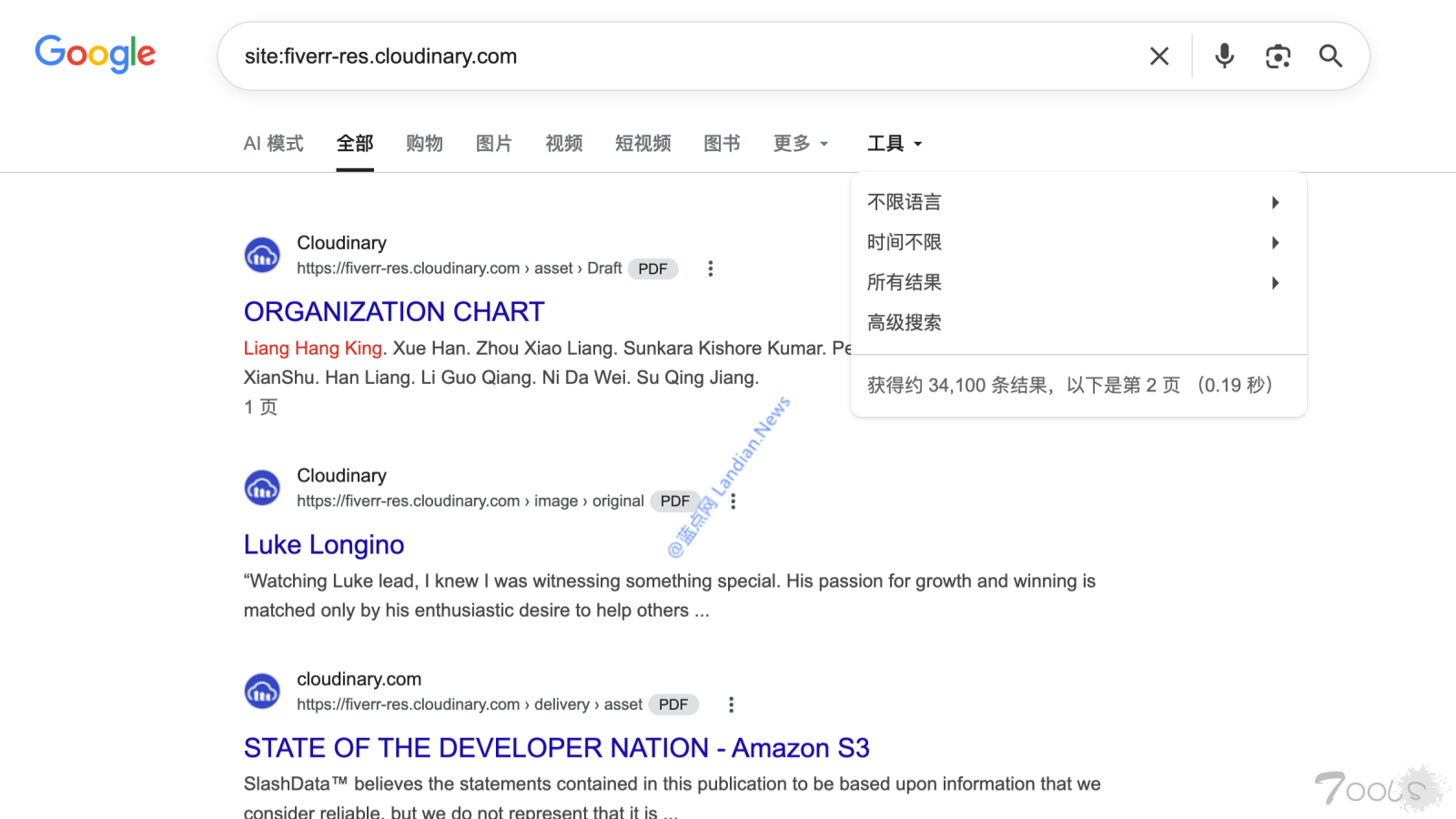

获取文件也非常简单,只需要使用 site:fiverr-res.cloudinary.com 即可在谷歌搜索中查到这些文件,蓝点网还看到不少包含美国纳税信息的表单,泄露的信息非常多。

更新:这个帖子终于被 Fiverr 注意到,现在该平台已经将存储文件的域名做 404 处理。

via Hacker News

让人比较疑惑的是这些文件确实都包含隐私信息,包括任务发布者 (客户) 和接单者共享的文件都可能泄露,实际泄露的文件主要是接单者向客户提供的工作成果 PDF 文件,所以里面可能也包含客户信息。

问题发生原因:

该平台使用名为 Cloudinary 的服务来处理消息中的 PDF 文件和图像,例如接单者需要将工作成果以截图或 PDF 形式发送给客户验收,所以 Fiverr 需要存储这些文件并生成链接。

在 Fiverr 中,Cloudinary 扮演着类似对象存储的角色,该服务本身支持 URL 签名和过期时间,不过在实际部署中 Fiverr 选择公共 URL,所以 URL 既不会过期也不需要签名,任何拿到链接的人都可以直接查看文件。

不知道出于什么原因,Fiverr 似乎在某个地方提供指向这些文件的 URL,这导致谷歌搜索爬虫已经抓取超过 3 万个 URL,这些 URL 中大部分都是 PDF 文件。

报告漏洞但没有回应:

安全研究员发现这个问题后已经通过 Fiverr 指定的漏洞反馈邮箱提交该漏洞,严格来说这不是漏洞而是信息泄露,不过邮件发送超过 40 天也没有获得任何回复,而且这个信息泄露问题也没有修复。

由于这个问题不符合 CVE/CERT 处理流程,所以安全研究员也没有为此申请 CVE 漏洞编号,所以最终结果就是发帖直接公开这个问题,现在任何人都可以直接获取泄露的文件。

获取文件也非常简单,只需要使用 site:fiverr-res.cloudinary.com 即可在谷歌搜索中查到这些文件,蓝点网还看到不少包含美国纳税信息的表单,泄露的信息非常多。

更新:这个帖子终于被 Fiverr 注意到,现在该平台已经将存储文件的域名做 404 处理。

via Hacker News

评论1次

40天不回应,逼到公开了才修,这种大厂毛病真的恶心。 说白了就是懒。Cloudinary那个签名URL又不难加,就图省事直接上公共链接。3万多个文件被爬,你说他们真不知道?还是觉得这种事没人追究? 给同样做文件存储业务的人提个醒: 1. 对象存储别偷懒用公共桶,签名URL加上一行配置的事 2. 定期扫一下自己的资源有没有被搜索引擎收录 3. 敏感文件加密存储,别裸放 至于Fiverr这波操作,反正现在404了,GDPR那边估计够他们喝一壶的。接单的自由职业者可以查查自己有没有文件泄露,涉及税务表格的那些影响比较大。