利用虚假屏幕截图诱骗 Web3 支持人员感染多阶段恶意软件

一个名为 APT-Q-27 的威胁组织一直在积极攻击 Web3 客户支持团队,他们在实时聊天窗口中使用虚假屏幕截图链接,悄悄地在受害者的计算机上安装持久后门。

一个名为 APT-Q-27 的威胁组织一直在积极攻击 Web3 客户支持团队,他们在实时聊天窗口中使用虚假屏幕截图链接,悄悄地在受害者的计算机上安装持久后门。

该攻击的目标是任何组织中最具人性的部分——负责接听工单的支持人员——而不是利用软件漏洞或网络弱点。

该组织也被称为 GoldenEyeDog,至少从 2022 年起就一直很活跃,并且有着针对赌博和加密货币领域的强烈历史。

以往的攻击活动主要依赖木马软件和恶意网站,但这次的行动标志着攻击策略的明显转变。攻击者不再等待受害者偶然访问恶意页面,而是直接进入客服队列,伪装成寻求交易帮助的困惑顾客。

ZeroShadow 的分析师在他们的合作伙伴 1inch 发现其支持队列中出现异常活动后,发现了这一活动 ——来自不同帐户和轮换 IP 地址的多个帮助请求,每个请求都遵循相同的模式:一个伪装成屏幕截图的短链接。

ZeroShadow 追踪了工具,绘制了基础设施图,并以中等置信度将活动追溯到 APT-Q-27。

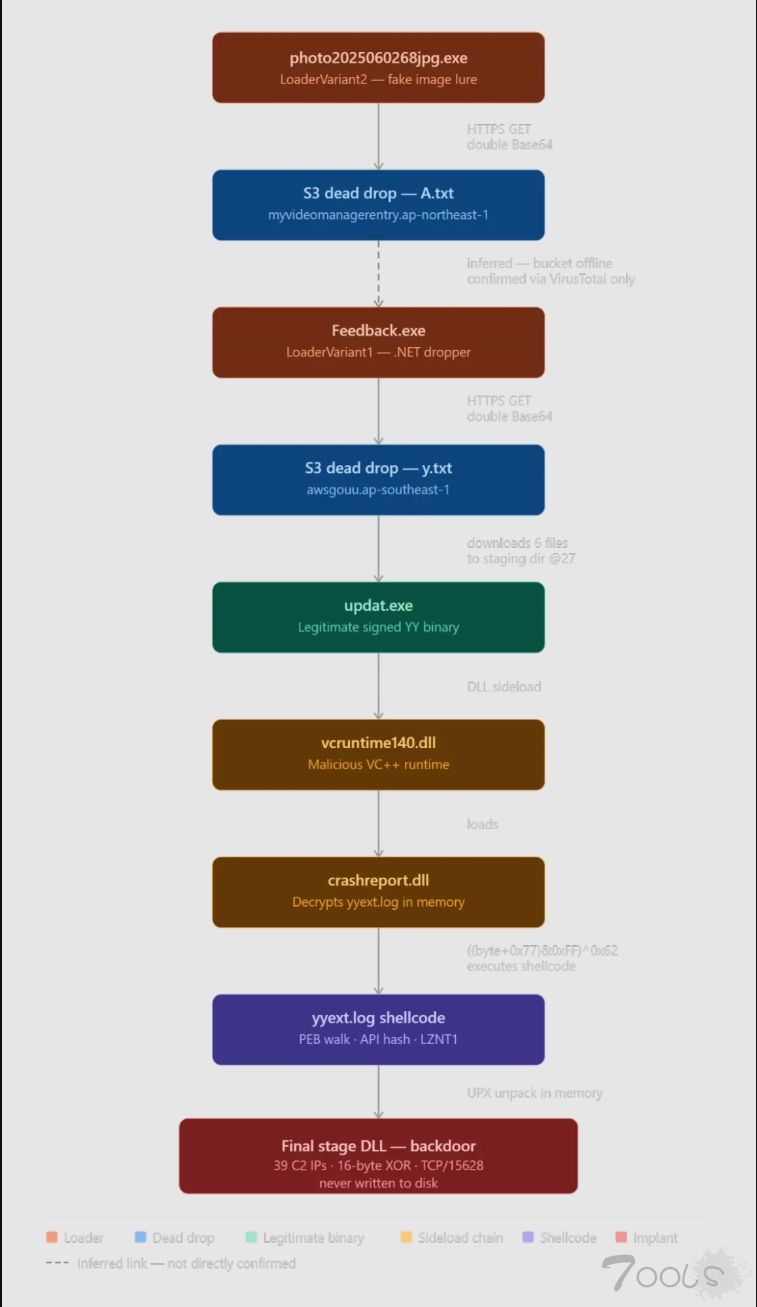

攻击者投放的是一个复杂的、 多阶段的恶意软件包 。受害者会在聊天记录中收到一个链接,该链接看似指向谷歌托管的图片。

C点击后会下载一个文件名看起来像照片的文件。在 Windows 系统中,文件扩展名默认是隐藏的,因此该文件看起来像一张普通的图片。

该文件使用 .pif 格式——一种鲜为人知的可执行文件类型,大多数人根本不会意识到它是一种威胁。打开该文件后,会显示一个看似损坏的网页,而恶意软件的安装过程却在后台静默进行。

最终植入体通过 TCP 端口 15628 与 37 个硬编码的命令和控制服务器通信,并将自身注册为名为“Windows Eventn”的 Windows 服务——这是一个故意拼写错误,旨在融入服务列表中。

该恶意软件还会悄无声息地禁用三个独立注册表项中的用户帐户控制,从而移除 Windows 的一项关键保护措施,而受害者甚至不会看到任何提示。

攻击内幕:DLL 侧加载和分阶段交付

诱饵文件执行后,它会连接到 AWS S3 存储桶以获取清单文件——一个可远程更新的 URL 列表,指向下一组组件。

这种设计使得攻击者能够在不修改恶意软件本身的情况下轮换其基础设施。

下载的软件包包含来自 YY 平台的合法签名二进制文件 updat.exe ,以及两个标准 Windows 运行时文件的恶意副本 vcruntime140.dll 和 msvcp140.dll 。

由于 Windows 在加载依赖项时会先搜索应用程序的工作目录,然后再搜索系统文件夹,因此从暂存目录启动 updat.exe 会导致它加载恶意 DLL 而不是真正的 DLL。

签名后的二进制文件可以正常运行,但会加载攻击者的代码——这种技术被称为 DLL 侧加载 。

恶意 DLL 文件 crashreport.dll 会读取名为 yyext.log 的加密文件,在内存中对其进行解密,然后执行生成的 shellcode,而无需将文件写入磁盘。这一步骤绕过了用于检测注入可执行文件的内存扫描工具。

然后,shellcode 会将最终的后门植入程序(大约 340KB)完全解压缩到进程内存中,不会留下任何文件痕迹。

为了持久化,加载程序会写入一个名为“SystemUpdats”的注册表启动项——这是对合法的“SystemUpdate”的故意拼写错误——以确保每次机器重启时恶意软件都会启动。

暂存目录模仿 Windows 更新缓存路径,并且每个安装都在目录名称中包含一个硬编码的 @27 标签,作为可靠的检测签名。

系统管理员应在所有工作站上启用可见文件扩展名,因为仅此一项就能暴露诱饵文件的本质。

安全团队应阻止 TCP 端口 15628 上的所有出站连接,并将 37 个已知的 C2 IP 地址添加到网络黑名单中。

监控注册表值“SystemUpdats”和包含 @27 后缀的暂存目录,可以发现活跃的感染。

检测规则还应在同时禁用所有三个 UAC 注册表项时发出警报,因为没有合法的软件会执行此操作。

评论1次

这事得重视!攻击方直接拿一线客服开刀,钻的是人性和操作流程的空子。几个关键点赶紧过下: 1. **立刻检查员工电脑** 马上让IT强制开启所有电脑的「显示文件扩展名」,这招能直接把.pif伪装的图片文件原形毕露。顺便排查下有没有叫"Windows Eventn"或"SystemUpdats"的可疑服务/注册表项。 2. **客服团队全员培训** 现在就给支持部门敲警钟:**任何"截图"链接都要警惕**,尤其那些用短链或google图片域名伪装的。遇到带截图的工单,必须让对方**直接在聊天窗口内截图**,而不是点链接下载。 3. **封端口+拉黑IP** 防火墙立刻封死出站15628端口,把帖子提到的37个C2地址拉黑。虽然具体IP可能轮换,但这种针对性操作能挡住大部分攻击。 4. **留意文件夹后缀** 检查临时文件夹有没有带"@27"的目录,这个标签太明显了,扫一眼就能发现问题。 最后:Web3团队尤其要改改客服流程,比如规定处理加密货币相关工单必须二次确认身份,别让单人单次操作就能被带进坑里。