俄罗斯间谍行动瞄准与乌克兰战争有关的组织

安全厂商ESET发布报告(Operation RoundPress),披露俄军“Fancy Bear”组织针对西方政府与能源行业的持续网络间谍活动,并首次利用新型后门程序收割情报。

与克里姆林宫有关的俄罗斯黑客开展了一项新的网络间谍行动,旨在窃取与乌克兰战争有关的组织的机密数据。

ESET 在2025 年 5 月 15 日的一份报告中将其命名为 Operation RoundPress,这是 Fancy Bear 发起的一项大规模网络间谍活动,该活动至少早在 2023 年就开始了。

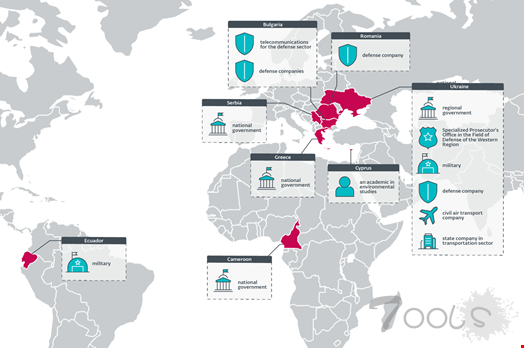

其主要目标是乌克兰政府机构或保加利亚和罗马尼亚的国防公司,其中一些公司正在生产苏联时代的武器运往乌克兰。ESET 还观察到非洲、欧洲和南美洲的政府也成为攻击目标。

其主要目标是从特定的电子邮件帐户窃取机密数据。

RoundPress 行动内部

在 RoundPress 行动中,攻击媒介是利用 XSS 漏洞的鱼叉式网络钓鱼电子邮件,将恶意 JavaScript 代码注入受害者的网页邮件页面。

2024 年,ESET 发现不同的跨站点脚本 (XSS) 漏洞被利用来攻击其他网络邮件软件,包括 Roundcube、Horde、MDaemon 和 Zimbra。

在调查其中一些漏洞后,研究人员发现 Fancy Bear 通常通过电子邮件发送这些 XSS 漏洞,允许恶意 JavaScript 代码在 Web 邮件客户端的浏览器上下文中运行,从而可能暴露目标帐户可访问的数据。

ESET 研究人员写道:“为了使漏洞利用程序发挥作用,必须说服目标用户在存在漏洞的邮件门户中打开电子邮件。这意味着电子邮件需要绕过任何垃圾邮件过滤,并且邮件主题必须足够吸引人,以诱使目标用户阅读邮件内容——例如滥用知名新闻媒体,例如乌克兰新闻机构《基辅邮报》或保加利亚新闻门户网站 News.bg。”

鱼叉式网络钓鱼电子邮件的主题包括:“乌克兰安全局逮捕了一名在哈尔科夫为敌方军事情报部门工作的银行家”和“普京寻求特朗普接受俄罗斯在双边关系中的条件”。

然后,攻击者释放一系列 JavaScript 负载,例如 SpyPress.HORDE、SpyPress.MDAEMON、SpyPress.ROUNDCUBE 和 SpyPress.ZIMBRA。这些负载可以窃取登录凭据、泄露电子邮件数据,有时甚至会破坏双因素身份验证 (2FA),从而持续访问受害者邮箱。

在 2023 年专注于 Roundcube 之后,Fancy Bear 于 2024 年扩展到其他三种网络邮件服务。

发现并调查了 RoundPress 行动的 ESET 研究员 Matthieu Faou 表示:“MDaemon 漏洞(CVE-2024-11182,现已修补)是一个零日漏洞,很可能是由该威胁组织发现的,而 Horde、Roundcube 和 Zimbra 的漏洞则是较早的已知漏洞,已被修补。”

最近,该组织还开始利用 Roundcube 中较新的漏洞 CVE-2023-43770。

“在过去两年中,Roundcube 和 Zimbra 等网络邮件服务器已成为多个间谍组织的主要攻击目标,其中包括 [Fancy Bear]、GreenCube 和 Winter Vivern。由于许多组织并未及时更新其网络邮件服务器,而且这些漏洞可以通过发送电子邮件远程触发,因此攻击者可以非常方便地利用此类服务器进行电子邮件窃取,”Faou 解释道。

ESET 在其报告中对四种 JavaScript 有效负载进行了分析。

Fancy Bear 背后是谁?

Fancy Bear 是一个俄罗斯网络间谍组织,其其他名称包括 Sednit、APT28、Pawn Storm、Forest Blizzard 和 Sofacy Group。该组织自 2004 年以来一直活跃,据信隶属于俄罗斯军事情报机构 GRU。

2018 年,美国特别检察官的起诉书认定 Fancy Bear 为 GRU 26165 部队。

美国司法部将该组织列为2016年美国大选前民主党全国委员会(DNC)黑客事件的责任人之一。该组织还被推测是全球电视网络TV5Monde遭黑客攻击、世界反兴奋剂机构(WADA)电子邮件泄露等多起事件的幕后黑手。

ESET 在2025 年 5 月 15 日的一份报告中将其命名为 Operation RoundPress,这是 Fancy Bear 发起的一项大规模网络间谍活动,该活动至少早在 2023 年就开始了。

其主要目标是乌克兰政府机构或保加利亚和罗马尼亚的国防公司,其中一些公司正在生产苏联时代的武器运往乌克兰。ESET 还观察到非洲、欧洲和南美洲的政府也成为攻击目标。

其主要目标是从特定的电子邮件帐户窃取机密数据。

RoundPress 行动内部

在 RoundPress 行动中,攻击媒介是利用 XSS 漏洞的鱼叉式网络钓鱼电子邮件,将恶意 JavaScript 代码注入受害者的网页邮件页面。

2024 年,ESET 发现不同的跨站点脚本 (XSS) 漏洞被利用来攻击其他网络邮件软件,包括 Roundcube、Horde、MDaemon 和 Zimbra。

在调查其中一些漏洞后,研究人员发现 Fancy Bear 通常通过电子邮件发送这些 XSS 漏洞,允许恶意 JavaScript 代码在 Web 邮件客户端的浏览器上下文中运行,从而可能暴露目标帐户可访问的数据。

ESET 研究人员写道:“为了使漏洞利用程序发挥作用,必须说服目标用户在存在漏洞的邮件门户中打开电子邮件。这意味着电子邮件需要绕过任何垃圾邮件过滤,并且邮件主题必须足够吸引人,以诱使目标用户阅读邮件内容——例如滥用知名新闻媒体,例如乌克兰新闻机构《基辅邮报》或保加利亚新闻门户网站 News.bg。”

鱼叉式网络钓鱼电子邮件的主题包括:“乌克兰安全局逮捕了一名在哈尔科夫为敌方军事情报部门工作的银行家”和“普京寻求特朗普接受俄罗斯在双边关系中的条件”。

然后,攻击者释放一系列 JavaScript 负载,例如 SpyPress.HORDE、SpyPress.MDAEMON、SpyPress.ROUNDCUBE 和 SpyPress.ZIMBRA。这些负载可以窃取登录凭据、泄露电子邮件数据,有时甚至会破坏双因素身份验证 (2FA),从而持续访问受害者邮箱。

在 2023 年专注于 Roundcube 之后,Fancy Bear 于 2024 年扩展到其他三种网络邮件服务。

发现并调查了 RoundPress 行动的 ESET 研究员 Matthieu Faou 表示:“MDaemon 漏洞(CVE-2024-11182,现已修补)是一个零日漏洞,很可能是由该威胁组织发现的,而 Horde、Roundcube 和 Zimbra 的漏洞则是较早的已知漏洞,已被修补。”

最近,该组织还开始利用 Roundcube 中较新的漏洞 CVE-2023-43770。

“在过去两年中,Roundcube 和 Zimbra 等网络邮件服务器已成为多个间谍组织的主要攻击目标,其中包括 [Fancy Bear]、GreenCube 和 Winter Vivern。由于许多组织并未及时更新其网络邮件服务器,而且这些漏洞可以通过发送电子邮件远程触发,因此攻击者可以非常方便地利用此类服务器进行电子邮件窃取,”Faou 解释道。

ESET 在其报告中对四种 JavaScript 有效负载进行了分析。

Fancy Bear 背后是谁?

Fancy Bear 是一个俄罗斯网络间谍组织,其其他名称包括 Sednit、APT28、Pawn Storm、Forest Blizzard 和 Sofacy Group。该组织自 2004 年以来一直活跃,据信隶属于俄罗斯军事情报机构 GRU。

2018 年,美国特别检察官的起诉书认定 Fancy Bear 为 GRU 26165 部队。

美国司法部将该组织列为2016年美国大选前民主党全国委员会(DNC)黑客事件的责任人之一。该组织还被推测是全球电视网络TV5Monde遭黑客攻击、世界反兴奋剂机构(WADA)电子邮件泄露等多起事件的幕后黑手。

评论1次

其中一些公司正在生产苏联时代的武器运往乌克兰😃几十年前的武器它们还是能在现代战争中发挥作用。