ShellBot使用Hex IP逃避对Linux SSH服务器的攻击检测

ShellBot背后的威胁行为者正在利用转换为十六进制符号的IP地址渗透管理不善的Linux SSH服务器并部署DDoS恶意软件。 “整体流程保持不变,但威胁行为者用于安装ShellBot的下载URL已从常规IP地址更改为十六进制值,”AhnLab安全应急响应中心(ASEC)在今天发布的一份新报告中表示。 ShellBot,也被称为PerlBot,已知通过字典攻击来破坏具有弱SSH凭据的服务器,该恶意软件用作进行DDoS攻击并提供加密货币矿工的管道。

ShellBot背后的威胁行为者正在利用转换为十六进制符号的IP地址渗透管理不善的Linux SSH服务器并部署DDoS恶意软件。

“整体流程保持不变,但威胁行为者用于安装ShellBot的下载URL已从常规IP地址更改为十六进制值,”AhnLab安全应急响应中心(ASEC)在今天发布的一份新报告中表示。

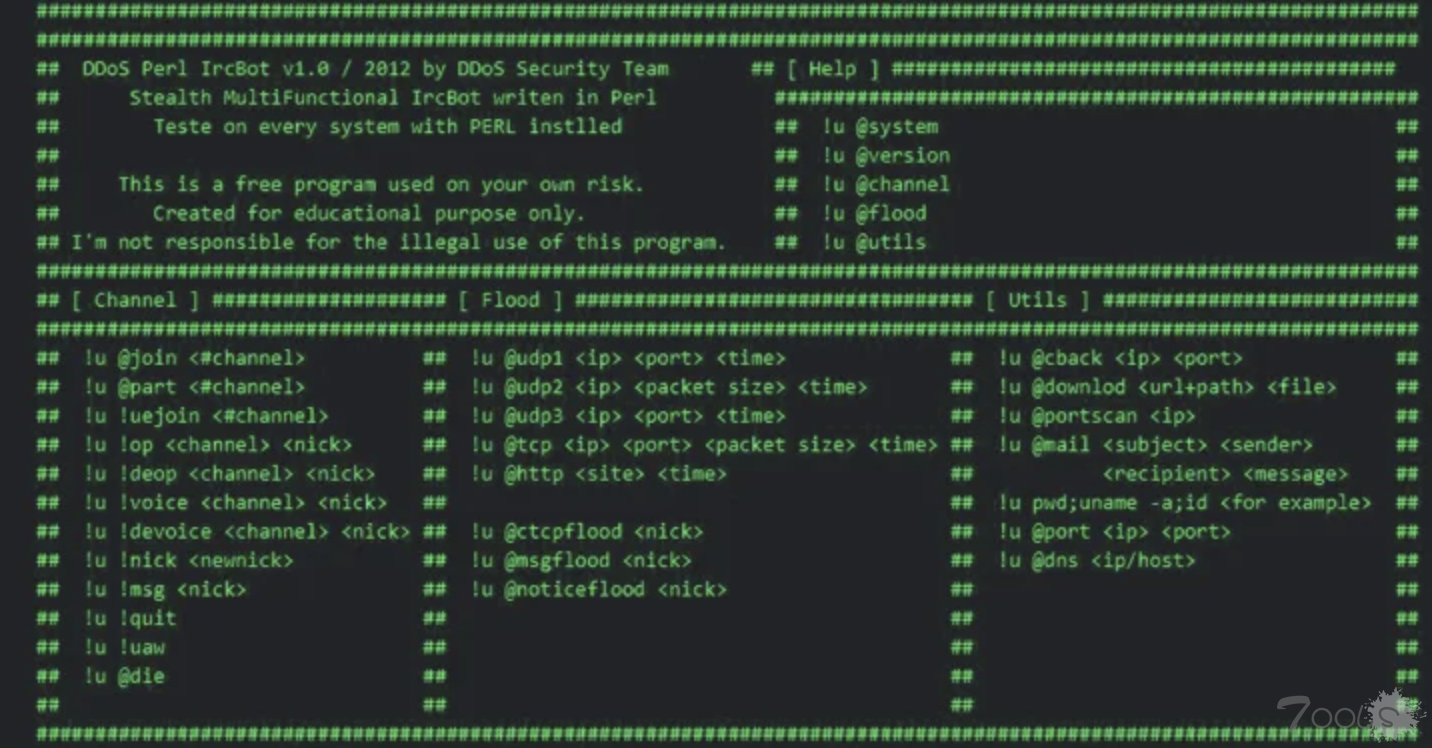

ShellBot,也被称为PerlBot,已知通过字典攻击来破坏具有弱SSH凭据的服务器,该恶意软件用作进行DDoS攻击并提供加密货币矿工的管道。

该恶意软件使用Perl开发,使用IRC协议与命令和控制(C2)服务器进行通信。

最新一组涉及ShellBot的攻击被发现使用十六进制IP地址安装恶意软件- hxxp://0x2763da4e/,对应于39.99.218[。78 -被视为试图逃避基于URL的检测签名。

ASEC说:“由于使用curl进行下载,并且它能够像Web浏览器一样支持十六进制,ShellBot可以在Linux系统环境中成功下载,并通过Perl执行。”

这一发展表明,ShellBot继续被稳定地用于对Linux系统发动攻击。

由于ShellBot能够用于安装其他恶意软件或从受感染的服务器发起不同类型的攻击,因此建议用户切换到强密码并定期更改它们以抵御暴力破解和字典攻击。

ASEC透露,攻击者正在将异常证书武器化,其中主题名称和颁发者名称字段的字符串异常长,以分发信息窃取恶意软件,如Lumma Stealer和RedLine Stealer的变体RecordBreaker。

ASEC说:“这些类型的恶意软件通过恶意页面传播,这些页面很容易通过搜索引擎(SEO中毒)访问,对广泛的未指定用户构成威胁。”“这些恶意网页主要使用与非法程序相关的关键字,如序列号、注册机和裂缝。“

评论0次