@T00ls:

生命有如铁砧,愈被敲打,愈能发出火花。

热门文章

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

最新回复

精华推荐

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论32次

catchadmin

遇到过相似页面,收藏一下备用

确实少这种漏洞

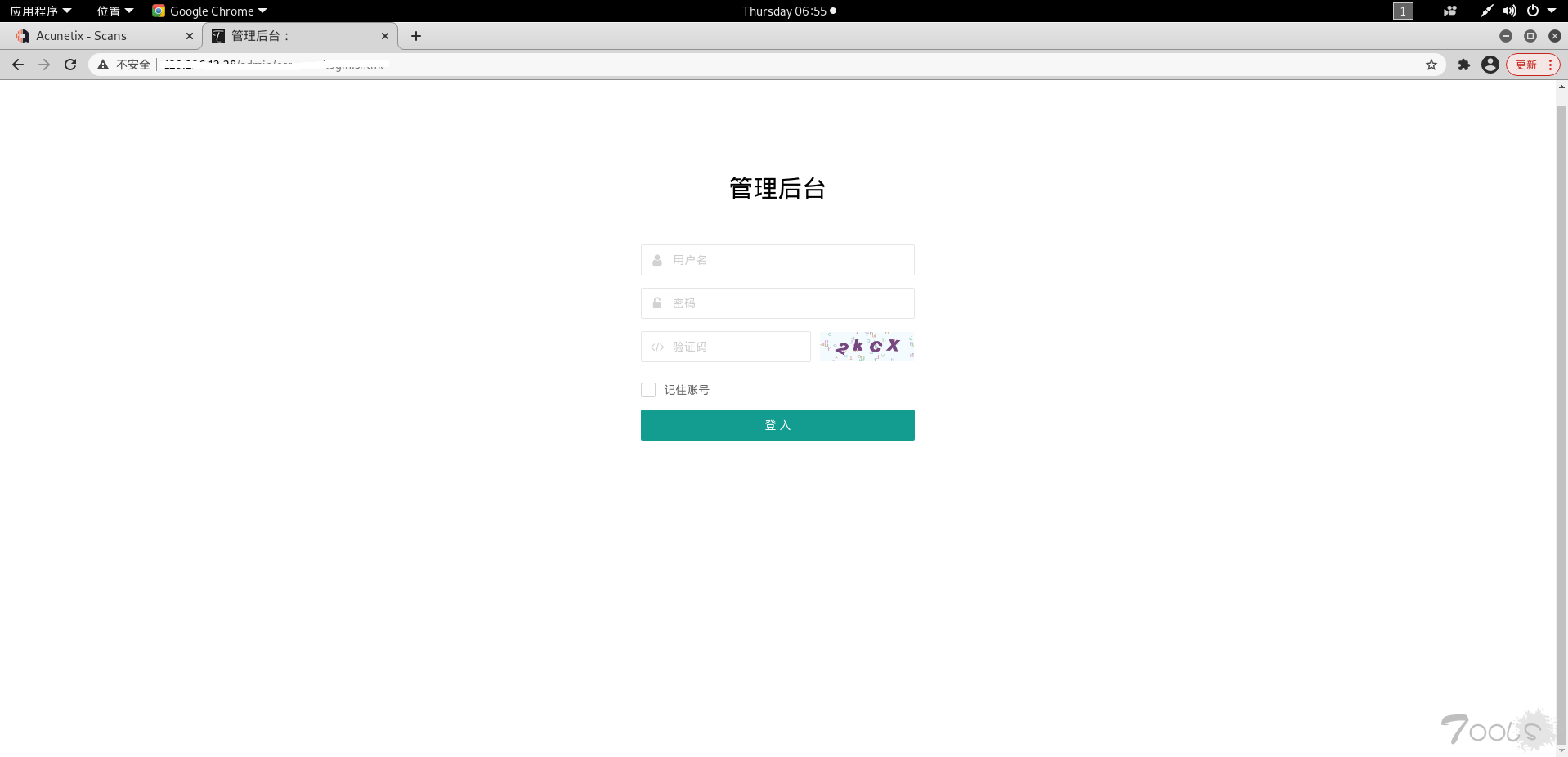

这些都是TINKPHP该的。漏洞很少。

第7个,禾匠商城

很好,这些后台页面混个眼熟

楼主也是搞gongan业务啊全部是涉诈xi统

楼主也是搞gongan业务啊 全部是涉诈xi统

帖子更新了,还请各位大侠看看有没有认识的后台

我最近也在研究TP ,看了个遍 感觉脑壳大

layuiAdmin

有一个在编辑器的地方可以上传webshell

有个任意上传漏洞。

就是想看看这些二次开发的后台xi统代码是否有漏洞可以利用

谢谢

有些路径被修改了

CVE-2020-25540

基于thinkphp二次开发的太多了,thinkphp好像都有段时间没有爆漏洞了哇

碰到过很多thinkphp版本低,网上说有漏洞,但是利用的时候就说index模块不存在或者其他提示

thinkadmin的碰到过几次了,好像有一个版本可以无视验证码爆破