组策略限制webshell执行溢出

在11年就经常遇到在aspxshell下执行命令,无论啥目录都是提示个“由于一个软件限制策略的阻止,Windows 无法打开此程序。要获取更多信息,请打开事件查看器或与系统管理员联系。

”当时还在土司发了个贴求过程,传送门https://www.t00ls.com/thread-18755-1-1.html

最近因一基友安全需要,一国外站点目录很混杂,手动设置权限估计会设置到手抽筋,于是就想退一步,让人家拿shell,跨站,防止提权算了。于是乎想借用到以上那个方法,这究竟怎么造成的呢,看提示肯定是组策略了,假如是麦咖啡或者ntfs应该会提示拒绝访问,于是和基友讨论一番之后开始虚拟机测试中。

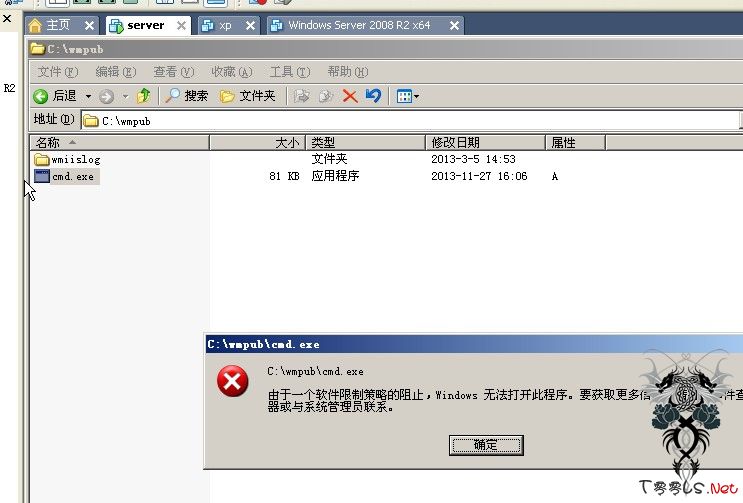

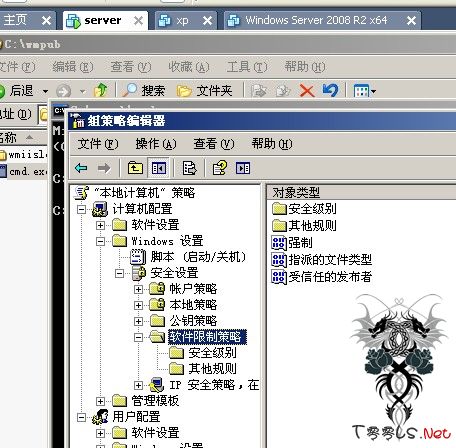

开始误以为直接如下操作“gpedit.msc-计算机配置-windows设置-安全设置-软件限制策略这里启用,再添加几个受限制的目录就ok,结果测试还是如下图,在系统中执行会拒绝,但是webshell中不会拒绝,照样执行。

又想绕回去找几个类似的站去嗅探,溢出啥的,结果还是不行,按照基友的话就是我人品太……,结果换了好几个人测试都这样,最后舅舅了一周,到今天,总算测试出了方法。

本地虚拟机环境如下:

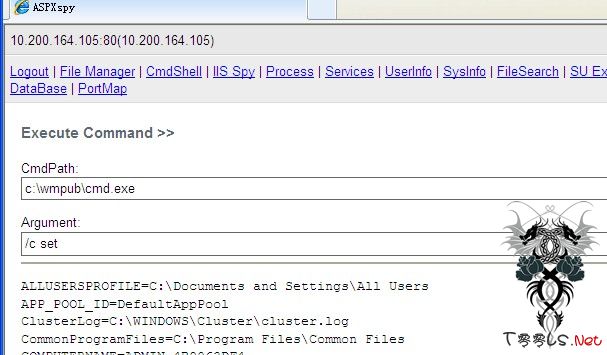

windows2003+iis6+net2.0,各盘设置磁盘权限,网站独立匿名用户控制(模拟虚拟主机),为测试需要就先对C:\wmpub设置为everyone权限,用于溢出。现在测试未开启策略的情况如下:

系统自带cmd无法执行,C:\wmpub下的cmd可以执行

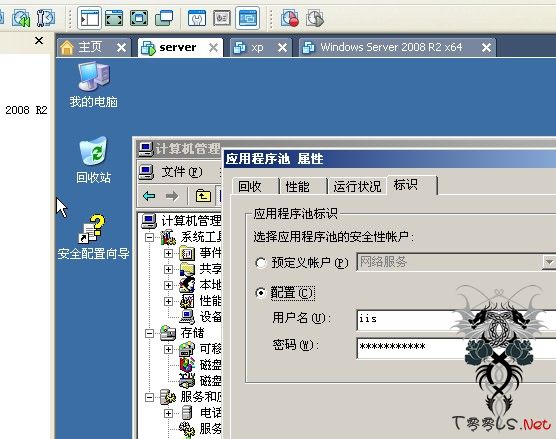

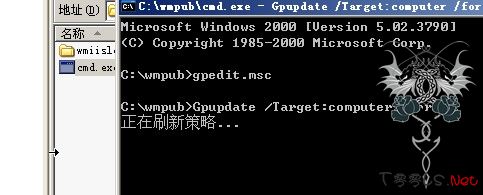

接着新建iis用户,属于IIS_WPG组,作为应用池登陆用户,重启iis,使应用池生效,开启软件限制策略,注销用户再登陆使组策略生效

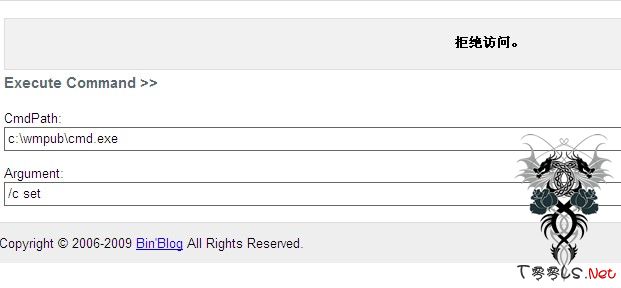

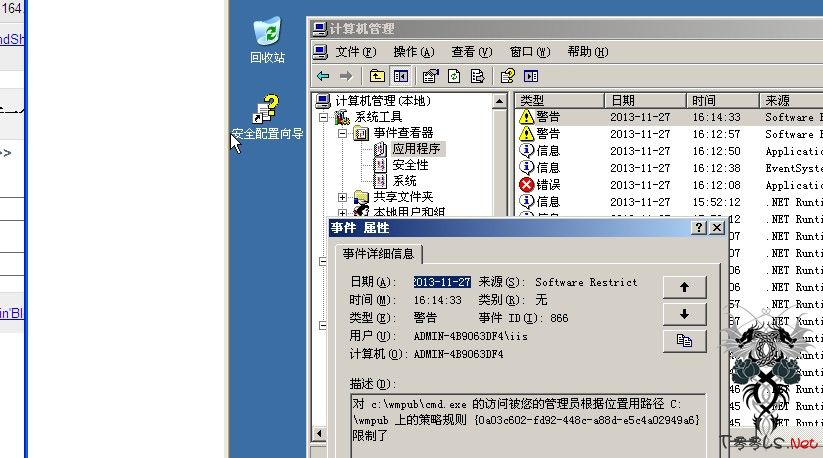

于是开始我们的测试,再次执行C:\wmpub下cmd,出现了拦截,成功了,在系统日志也发现了记录

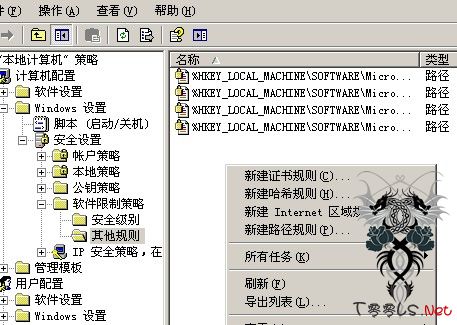

初步测试可以直接如下设置策略:

”当时还在土司发了个贴求过程,传送门https://www.t00ls.com/thread-18755-1-1.html

最近因一基友安全需要,一国外站点目录很混杂,手动设置权限估计会设置到手抽筋,于是就想退一步,让人家拿shell,跨站,防止提权算了。于是乎想借用到以上那个方法,这究竟怎么造成的呢,看提示肯定是组策略了,假如是麦咖啡或者ntfs应该会提示拒绝访问,于是和基友讨论一番之后开始虚拟机测试中。

开始误以为直接如下操作“gpedit.msc-计算机配置-windows设置-安全设置-软件限制策略这里启用,再添加几个受限制的目录就ok,结果测试还是如下图,在系统中执行会拒绝,但是webshell中不会拒绝,照样执行。

又想绕回去找几个类似的站去嗅探,溢出啥的,结果还是不行,按照基友的话就是我人品太……,结果换了好几个人测试都这样,最后舅舅了一周,到今天,总算测试出了方法。

本地虚拟机环境如下:

windows2003+iis6+net2.0,各盘设置磁盘权限,网站独立匿名用户控制(模拟虚拟主机),为测试需要就先对C:\wmpub设置为everyone权限,用于溢出。现在测试未开启策略的情况如下:

系统自带cmd无法执行,C:\wmpub下的cmd可以执行

接着新建iis用户,属于IIS_WPG组,作为应用池登陆用户,重启iis,使应用池生效,开启软件限制策略,注销用户再登陆使组策略生效

于是开始我们的测试,再次执行C:\wmpub下cmd,出现了拦截,成功了,在系统日志也发现了记录

初步测试可以直接如下设置策略:

1、软件策略限制为除管理员外所有账号,

2、直接增加所有盘符,都设置为不允许

3、假如有降权了的数据库,seru等,需要对相应的设置为允许,否则无法启动

评论82次

很实用的技巧啊。

以后提权就又困难了。。。。

又学到新知识了···

好文章,国外很多服务器都是这样做的,国内相反

不知道IIS是不是从底层API来阻断执行 依照HIPS的那种模式 绕过策略 必须从父进程下手 也就是说假如用aspx来执行shellcode 绕过应该是可行的 的确感觉技术要求提高了很多

很给力的方法

不错哈,限制提权。有没有别的方法呢

思路不错,特别适合做服务器维护的。

我会说还有一种更简单的方法吗?

感谢分享 有这东西 安全好做多了……

这个收藏了,造福各大机油门

日站旁注好不容易日了个asp命令组件被删了不支持aspx 没办法继续日aspx的站 好不容易日下了 发现执行不了命令 太操蛋了

不错 mark

哪儿溢出了?

也许运气吧,有些站的池子是一个用户一个池,貌似n点的还可以是guests组估计也可以

以后提权估计有 又要困难了

我勒个去 你还真心测试出来了啊 不过话说回来 我以前的服务器的确是测试成功不知道为撒现在不成了 难道环境么。。。。。。

pr,巴西,iis提权现在都普遍不给力吧

谢谢师傅传授,学xi了,今晚打麻将,别忘了。

好方法。有空测试一下