渗透测试

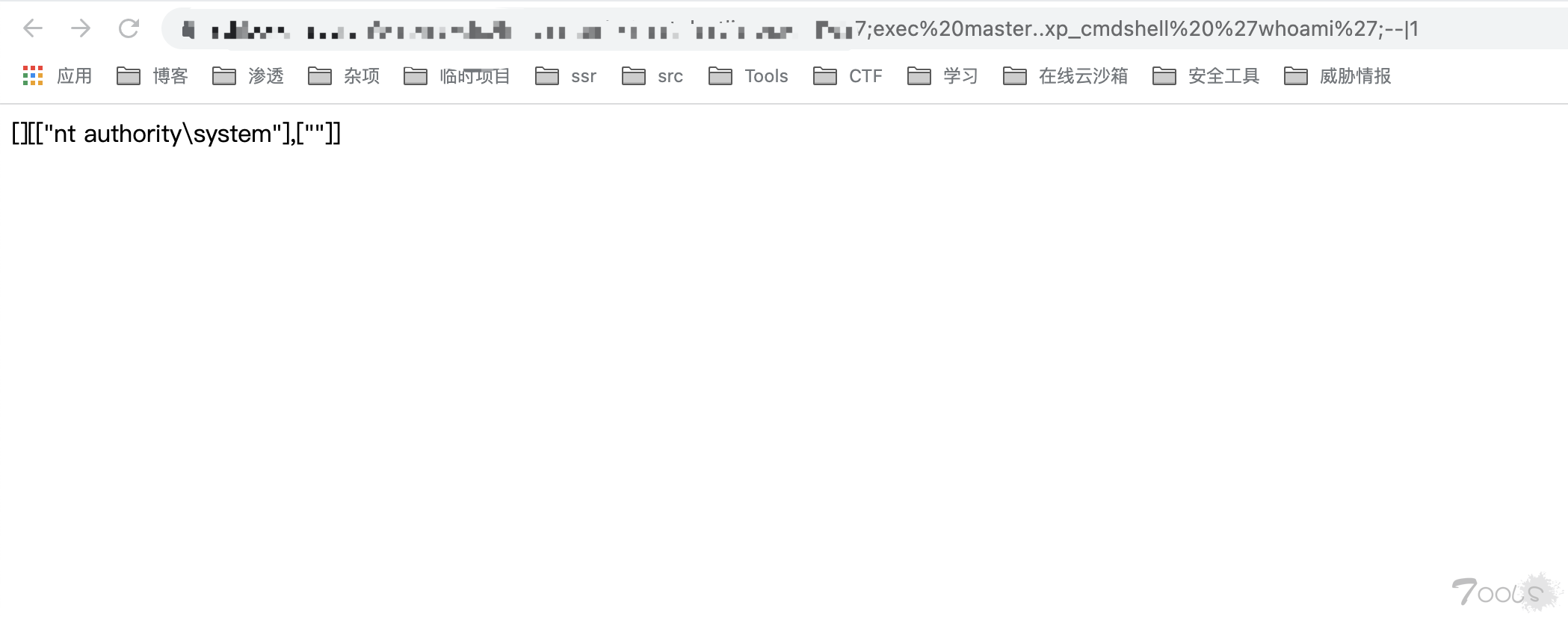

记一次站库分离从注入到拿下web server

以下测试均在取得授权后进行 现漏洞已经报告给负责人 系统已经下线在一次测试中遇到了一个mssql的注入点开启xp_cmdshell之后执行命令为system权限当我准备先上一个shell的时候发现web盘符不存在然后netstat看了下网络链接202.202.xxx.133:1433 202.202.xxx.135:xxxxx判断为站库分离然后看了下是不出网

123,刷赞人!!![已更新]

TCV:10TCV不知道是什么,随便写的缘起今天幼儿园弟弟要求朋友圈转发投票,一名hacker如果发这种朋友圈是会被其他hacker笑死的。于是,就当做了一道ctf题目,顺便输出文章稳固一下我的tools会员,防止又变成僵尸,哈哈哈哈。1.只能在微信里投票,浏览器看不了页面提示要使用手机微信打开,bypass,把UA

Druid未授权漏洞实战利用

本文章仅用于渗透交流学习,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任0x00 前言此文章是在某SRC的某个企业的渗透实战,干货不是很多,但是相信对你的实战思路绝对是有帮助的。0x01 Druid未授权漏洞发现对于Druid未授权访

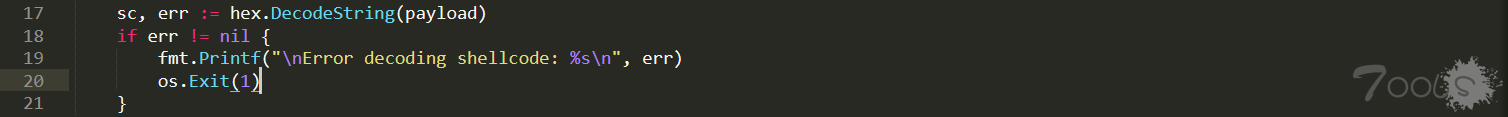

我的免杀之路:远程线程注入

【简述】远程线程注入技术能实现在Windows系统下进程的隐藏。其主要核心在于一个Windows API函数CreateRemoteThread,通过它可以在另外一个进程中注入一个线程并执行。在提供便利的同时,正是因为如此,使得系统内部出现了安全隐患。常用的系统注入手段有两种:一种是远程DLL注入,另一种是远程代码注

dvwa鉴权问题导致漏洞环境失陷

主题:dvwa鉴权问题导致漏洞环境失陷背景:某个上午,阴沉沉的天,乌云没有一丝空隙是白的,整个天空就一片乌青色。我拿着刚做好的“区域技术能力提升计划表“走向了老大,正式开始了带领小伙伴玩dvwa的第一阶段课程学习。(记着上次碰dvwa,还是给学员搭网页篡改应急培训环境的时候)。原因:简单明了

特斯拉某插件下的信息泄漏-可看你的行车路线

0x00:简介分享一个我自己在某次沙龙分享的议题中的小彩蛋,这个彩蛋主要的内容是一个小插件的信息泄露问题。其中,该信息泄露可以直接看到的你的特斯拉行车轨迹、用电量、经常出没地点等一些信息。0x01:过程1、神秘代码"主页 · TeslaMate" && country="CN"2、深入研究有些目标存在控制台,里面有很多

投稿文章:如何用一台mac book 打AI对抗攻击比赛

比赛地址在这里:https://tianchi.aliyun.com/competition/entrance/231701/information](http://)本次比赛包括以下三个任务:**无目标攻击: **生成对抗样本,使模型识别错误。**目标攻击:** 生成对抗样本,使模型识别到指定的错误类别。**模型防御: **构建能够正确识别对抗样本的模型。赛会方提供110

ttyd终端未授权下的远程命令执行

0x00:简介 ttyd 是一个 C 语言编写的命令行程序,可以把任意命令行程序分享到网页上操作,可以看做是个网页版的远程终端,支持 Linux、macOS、FreeBSD系统,还可以运行在 OpenWrt/LEDE 之类的嵌入式系统上。0x01:搭建 安装ttyd ttyd作者已经提供编译好的二进制文件,直接下载即可使用。最新版下

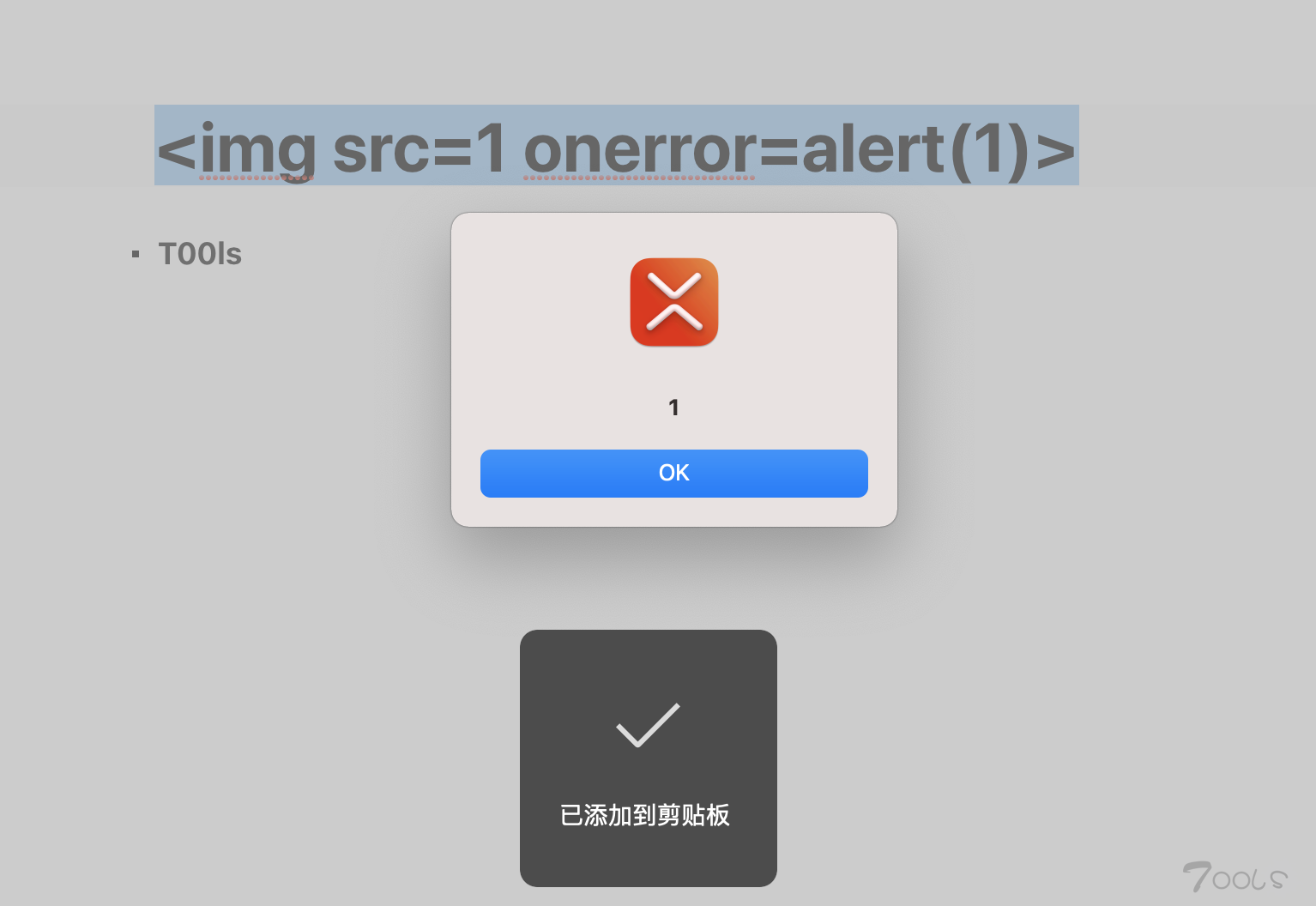

Xmind 2020 XSS漏洞导致命令执行漏洞复现

0x00简介: XMind是一个挺不错的思维导图软件,某数字漏洞云公众号在今天2021-05-10 10:22:29发布了漏洞预警信息,我立马找复现环境。该漏洞可以花样构造相关参数,执行系统命令,获取用户权限,攻击者可以借助该漏洞实现命令执行,在实际环境中借助钓鱼攻击可能造成更严重的危害下载地址:https:/

【僵尸复活申请】个人工具分享

俺几天前基于一些个人需求用go写的两个小工具~1、常见服务弱口令爆破:https://github.com/niudaii/go-crack2、web指纹识别:https://github.com/niudaii/go-finger不过多介绍了,具体看链接README, 觉得好用的话给个star,给个复活求求啦~~

![123,刷赞人!!![已更新]](https://www.t00ls.com/attachments/month_2110/21102513042c456cfc2b03b86b.png)