新闻资讯

💥ChatGPT/Codex等多款软件受Axios供应链攻击影响 用户需立即升级

此前知名开源软件库 @Axios 遭到黑客攻击,黑客劫持开发者账号并发布恶意版本,这件事还是发生在 3 月末,但没想到这时候 OpenAI 跳出来说 ChatGPT、Codex、Codex-CLI、Atlas 浏览器等软件也同样受到影响。目前没有证据表明用户数据可能被窃取,但 OpenAI 的开发者证书可能会被黑客窃取,所以现在 Open

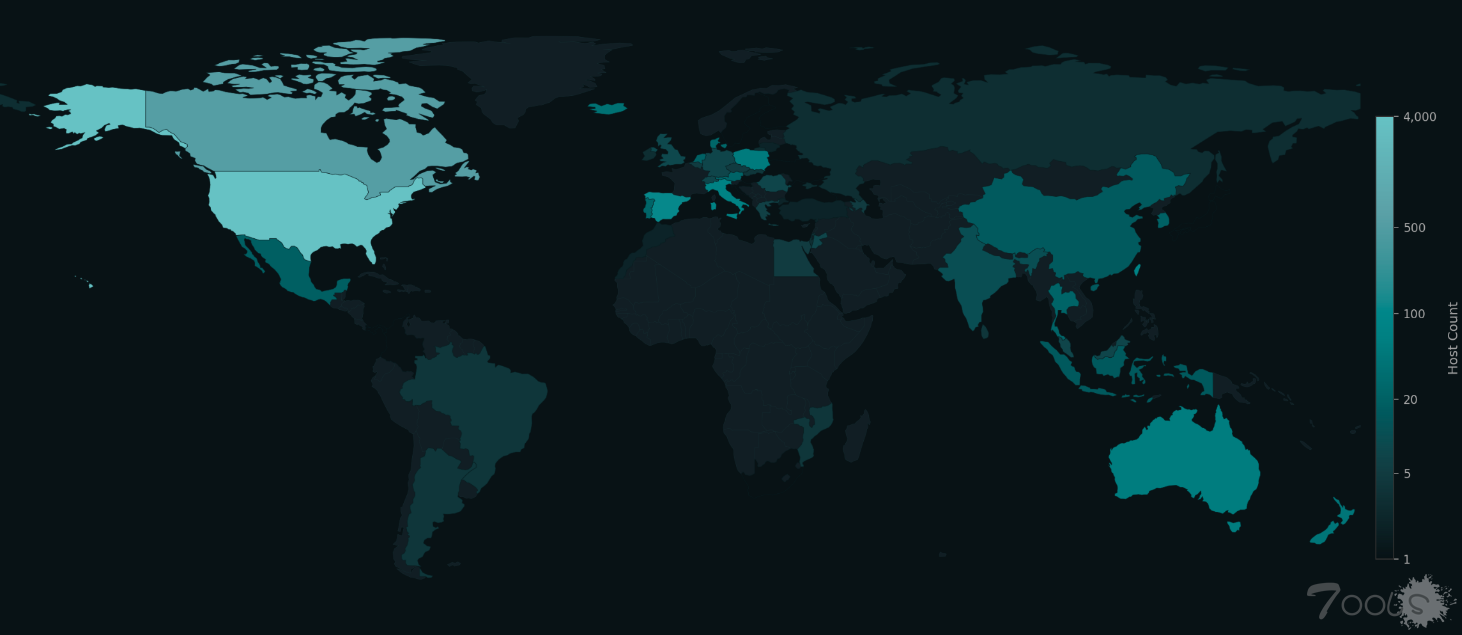

与伊朗有关的黑客组织针对Rockwell/Allen-Bradley公司的PLC可编程控制器发动攻击

前言全球5219台响应以太网/IP (EIP)并自我识别为Rockwell Automation/Allen-Bradley设备(与AA26-097A直接相关的攻击面)的互联网暴露主机。美国占全球暴露量的74.6%(3,891台主机),在蜂窝运营商ASN上的份额不成比例,表示蜂窝调制解调器上的现场部署设备。Censys对已公布的IOC列表的旋转显示,CISA的七

HPE Aruba 私有 5G 平台漏洞可致凭证窃取攻击

惠普企业(HPE)近日披露了其 Aruba Networking Private 5G Core 本地部署平台中存在的一项安全漏洞。该漏洞允许攻击者利用系统登录流程中的开放重定向问题窃取用户凭证。该漏洞正式编号为 CVE-2026-23818,存在于平台的图形用户界面中,是一个针对登录流程的开放重定向漏洞。攻击者通过生成特制的恶意

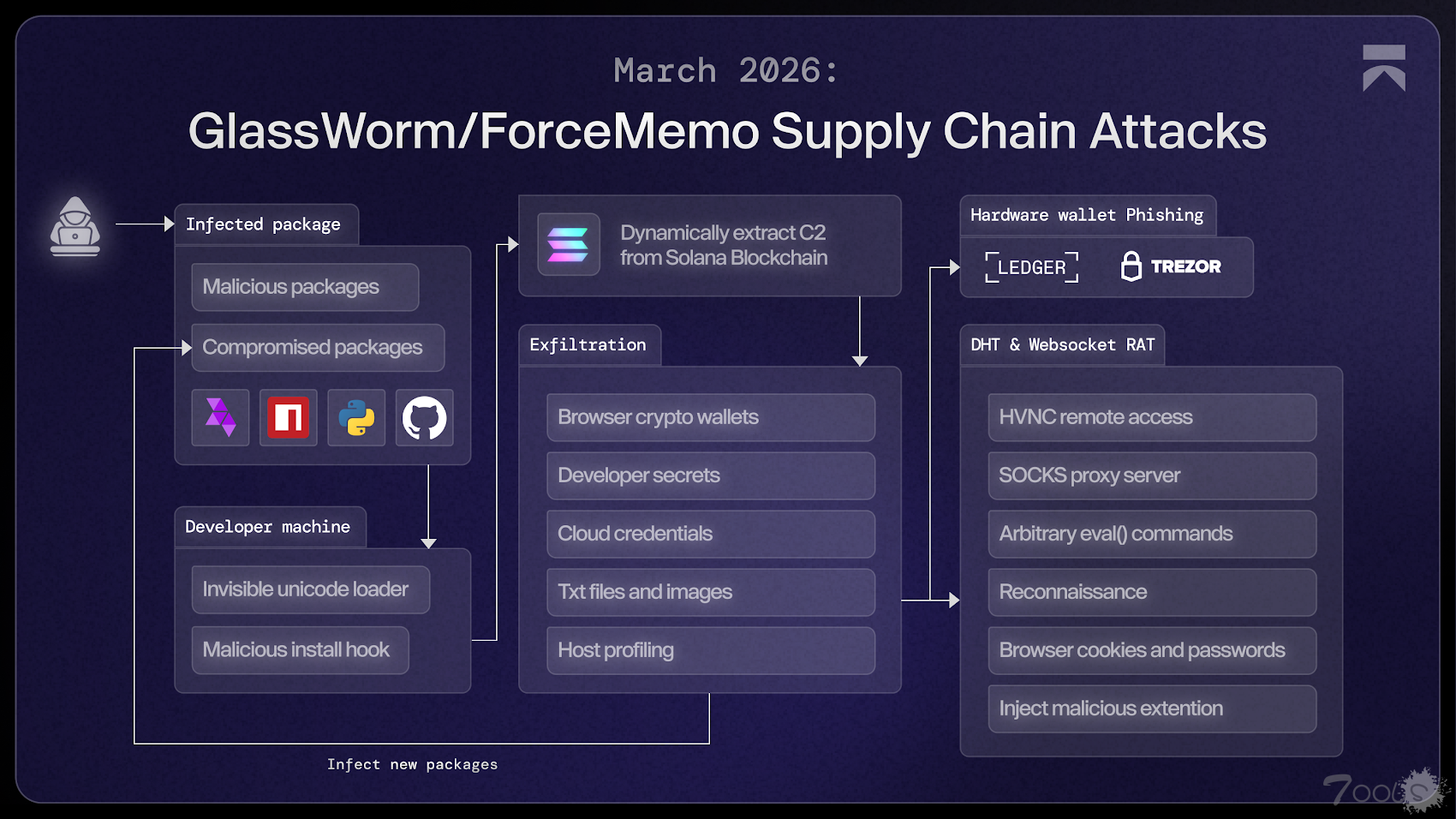

GlassWorm 攻击活动利用 Zig Dropper 感染多个开发者 IDE

网络安全研究人员指出,正在发生的 GlassWorm 攻击活动又出现了新的演变,它采用了一种新的 Zig 投放器,旨在悄悄感染开发人员计算机上的所有集成开发环境 (IDE)。这项技术被发现于一个名为“ specstudio.code-wakatime-activity-tracker ”的 Open VSX 扩展程序中,该扩展程序伪装成 WakaTime——一款

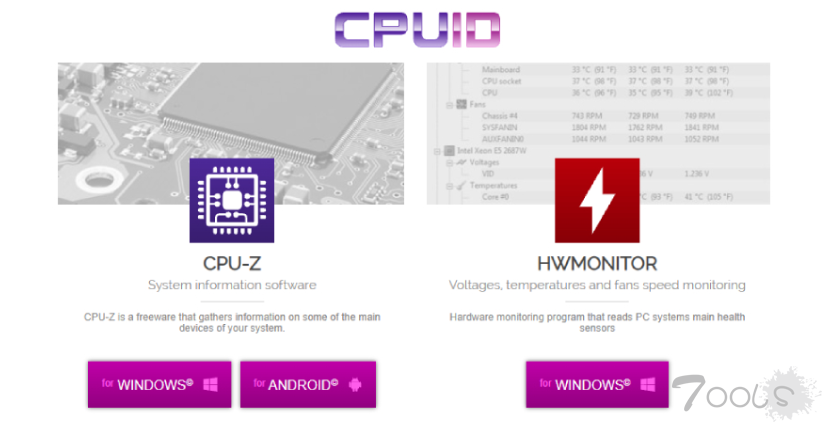

CPUID漏洞通过植入木马的CPU-Z和HWMonitor下载传播STX RAT

不明威胁行为者入侵了 CPUID(“cpuidcom”),该网站托管着 CPU-Z、HWMonitor、HWMonitor Pro 和 PerfMonitor 等流行的硬件监控工具,入侵时间不到 24 小时,目的是为该软件提供恶意可执行文件,并部署名为 STX RAT 的远程访问木马。该事件大约从 4 月 9 日 15:00 UTC 持续到 4 月 10 日 10:00 UTC,C

黑客利用Claude和ChatGPT入侵多个政府机构

一名攻击者利用高度复杂的网络攻击,入侵了墨西哥九个政府机构, 窃取了数亿公民记录。这场从2025年12月下旬持续到2026年2月中旬的行动,凸显了现代威胁形势的危险转变。Gambit Security 的研究人员近日发布了一份完整的技术报告,详细说明了攻击者如何利用两个主流的商业人工智能平台。该报告最初发布

FBI能够从iOS通知存储中提取Signal加密消息 原因是开启iOS锁屏通知预览

在 2026 年 4 月 9 日美国德克萨斯州联邦法院庭审中,FBI 展示从犯罪嫌疑人已经删除的加密通讯工具 Signal 中提取的消息,该消息成为法庭证据用于审判。这件事目前已经引起广泛关注,因为 Signal 是最知名的端到端加密通讯工具,犯罪嫌疑人使用阅后即焚功能,理论上是消息被删除后是不可能恢复的,那 F

Juniper Networks 默认密码漏洞使攻击者能够完全控制设备

一条关键安全警报警告称,Support Insights Virtual Lightweight Collector (vLWC) 设备存在严重的默认密码漏洞 。该漏洞使得未经身份验证的网络攻击者能够轻松获得对暴露的网络设备的完全管理控制权。该漏洞正式编号为 CVE-2026-33784,其通用漏洞评分系统 (CVSS v3.1) 得分接近最高分 9.8 分(满分 1

安全提醒:Adobe Acrobat Reader存在安全漏洞 攻击者可通过PDF收集目标信息

沙箱漏洞检测系统 EXPMON 创始人李海飞 (音译) 日前发布博客披露 Adobe Acrobat Reader 阅读器中存在的安全漏洞,该漏洞似乎从 2025 年 11 月开始就在野外被攻击者利用,攻击者利用此漏洞无需交互的特点悄悄收集目标信息。攻击者只需要在 PDF 文件中植入恶意代码并诱导用户使用 Acrobat Reader 打开这

GitLab 修复多个可导致拒绝服务与代码注入攻击的漏洞

GitLab 已为其社区版(CE)和企业版(EE)发布紧急安全更新(版本 18.10.3、18.9.5 及 18.8.9),用于修复可导致拒绝服务(DoS)与代码注入攻击的高危漏洞。GitLab 强烈建议所有自托管实例的管理员立即升级,以保护其系统环境。高危漏洞详情本次安全版本更新修复了三个对 GitLab 环境构成重大风险的高