@T00ls:

就像雨总会停,雾总会散,同样地没有谁会一直失败。

热门文章

安全资讯大疆扫地机被Claude Code逆向并发掘漏洞可远程控制扫地机 目前已修复

多数智能扫地机都附带摄像头和远程控制功能,并且多数核心功能还 ...

安全资讯Anthropic称中国AI公司利用1600万次Claude查询复制模型

Anthropic周一表示,它发现了由三家人工智能(AI)公司DeepSeek、M ...

最新回复

chatgpt think5.5答案,对吗答案如下:一 ...

2026-04-27 16:56:58

可以结合社工吧,比如弄完就撤哈哈哈哈 ...

2026-04-27 15:41:21

通过找类似弱保护网站打出目录,再来测试 ...

2026-04-27 15:38:08

无论用户打开任何页面,都会转到此开发板 ...

2026-04-27 15:32:37

估计还是处于简单布置作业的阶段,智能性 ...

2026-04-27 15:27:08

精华推荐

渗透测试Windows内网协议-Kerberos

## Kerberos协议### 简介Kerberos是一种由MIT(麻省理工大学)提 ...

渗透测试深析基于元素剥离的多种html注入实现Attack以及浅析防范措施

============================================================ ...

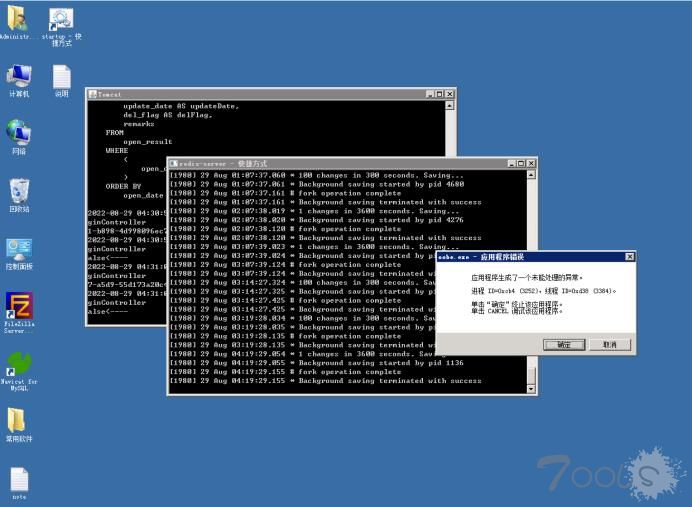

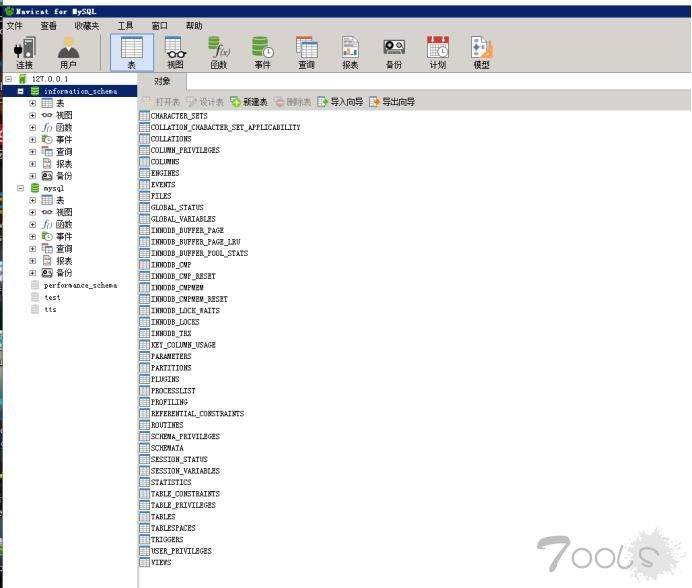

渗透测试【奇技淫巧】【对某相亲网的一次渗透】--过程详细到另我自己都发指【2016五一快乐-详情首发】

自认为整个过程写的非常详细,虽然此文章我发表到某平台,但是没 ...

T00ls.Com版权所有。T00ls所有原创文章未经管理团队许可,禁止一切形式的转载。当前正在使用CDN加速。

Copyright © 2008 - 2026 T00ls All Rights Reserved.

评论61次

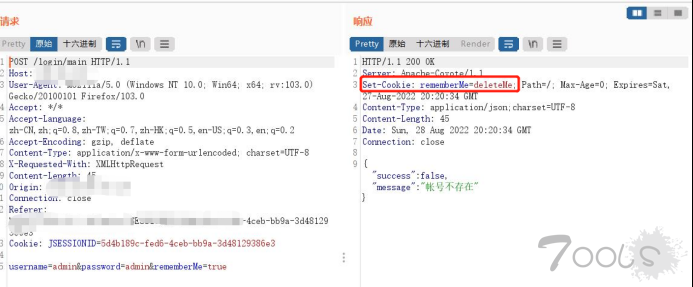

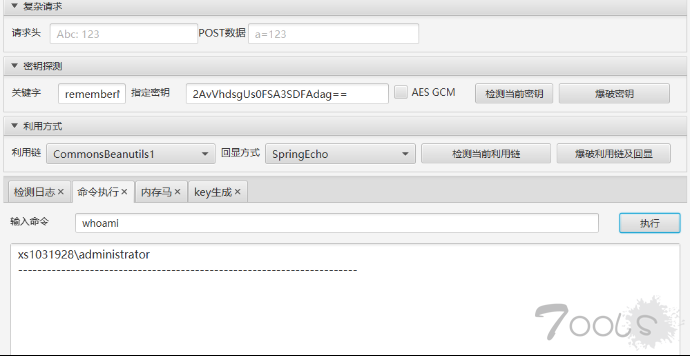

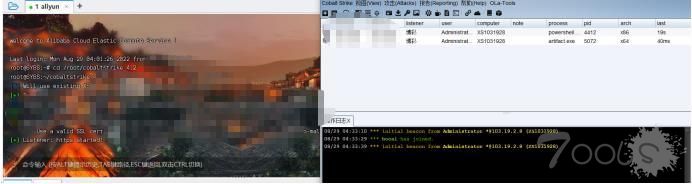

羡慕,真的很顺利,我是找sql注入发现不是dba,找文件上传发现是云oss

你运气真好,我遇到的都是各种waf

所以说在平时测试中,运气也是占了很大部分的。

为什么我碰见的全是 WAF2.4+CDN 想爆都不知道怎么爆

为啥你们日bc都是弱口令或者直接rce,我遇到的都是各种防护,呜呜呜